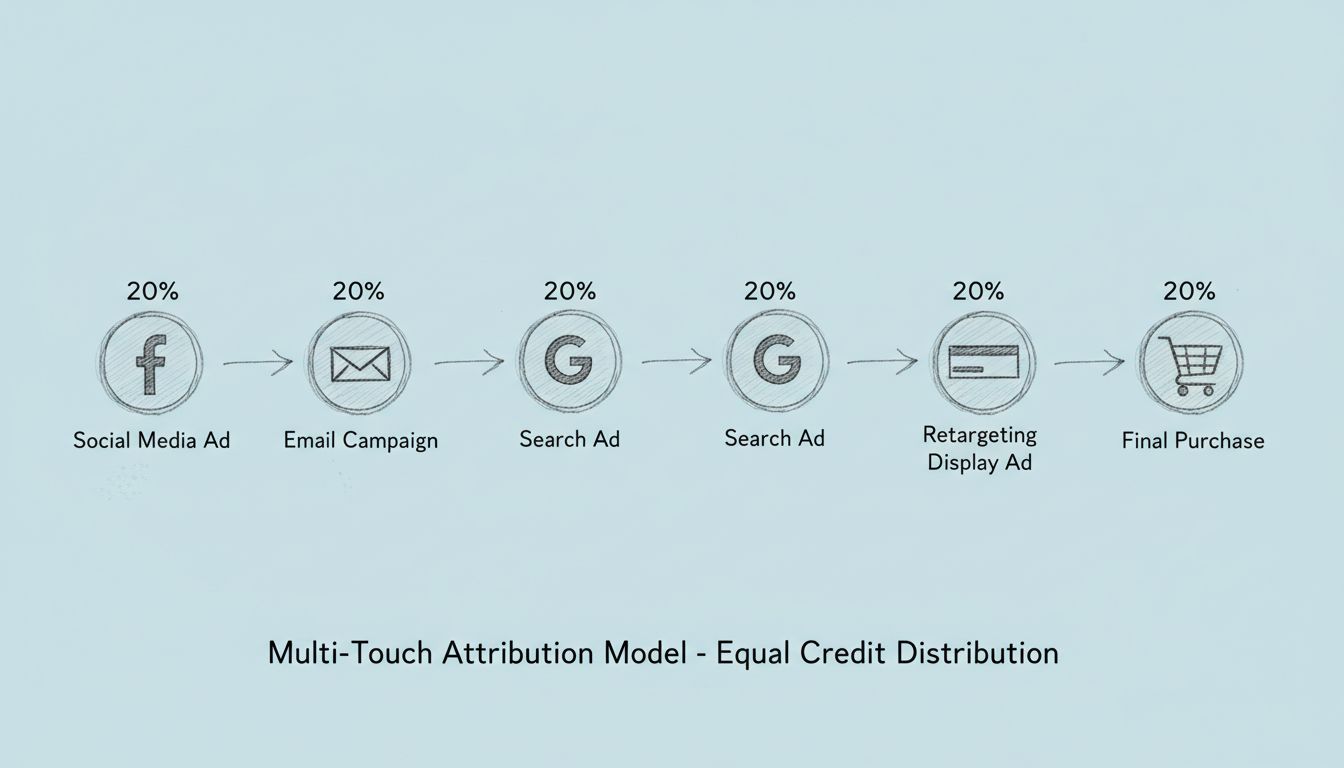

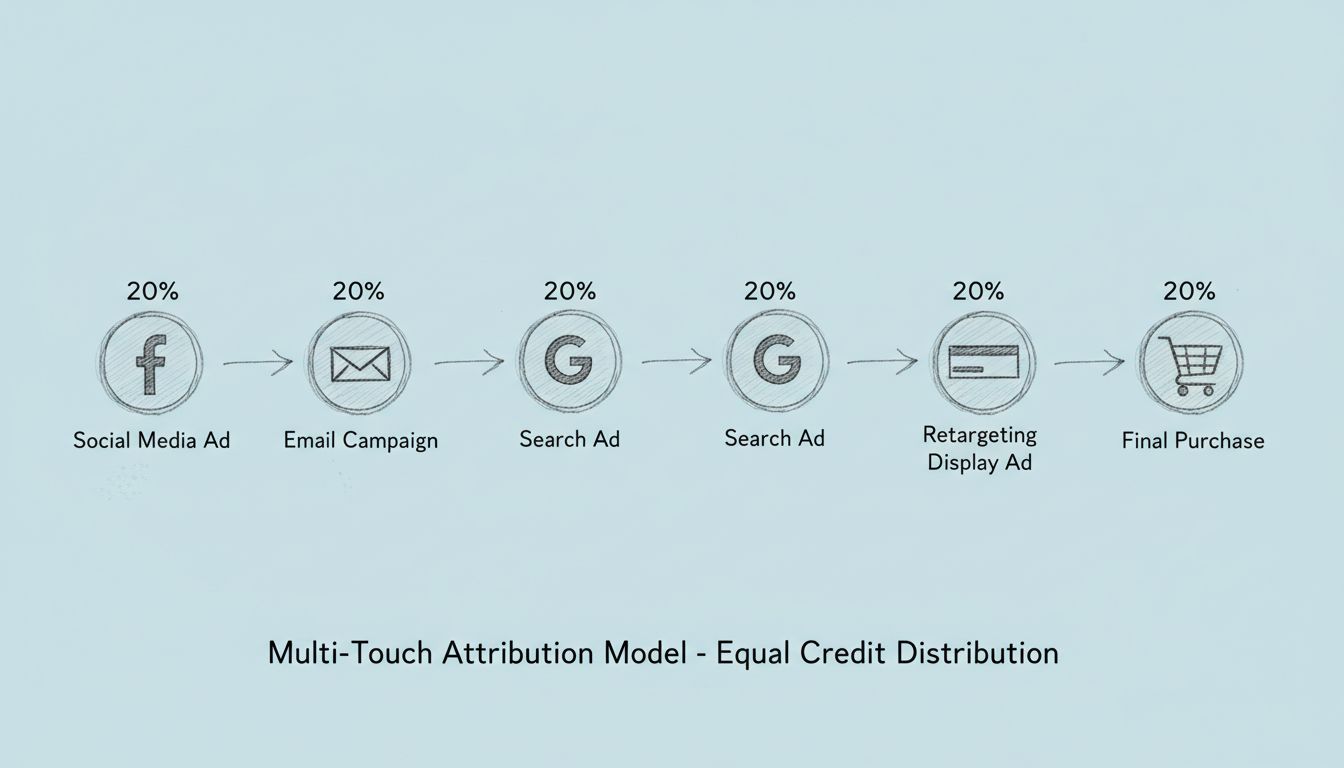

Warum Multi-Touch-Attribution für den Erfolg im Affiliate-Marketing entscheidend ist

Erfahren Sie, warum Multi-Touch-Attribution für modernes Marketing unerlässlich ist. Lernen Sie, wie sie die Budgetverteilung, ROI-Messung und Kunden-Insights ü...

Multi-Faktor-Authentifizierung (MFA) ist ein Sicherheitsmechanismus, der von Nutzern verlangt, zwei oder mehr verschiedene Arten der Verifizierung bereitzustellen, bevor sie Zugriff auf ein Konto oder System erhalten. Im Gegensatz zur Einzelfaktor-Authentifizierung, die sich ausschließlich auf ein Passwort stützt, kombiniert MFA mehrere unabhängige Authentifizierungsfaktoren und schafft so Sicherheitsschichten, die das Risiko eines unbefugten Zugriffs erheblich reduzieren. Die drei Hauptkategorien von Authentifizierungsfaktoren sind Wissensfaktoren (etwas, das Sie wissen), Besitzfaktoren (etwas, das Sie besitzen) und Inhärenzfaktoren (etwas, das Sie sind). Wissensfaktoren umfassen Passwörter und Sicherheitsfragen, Besitzfaktoren beinhalten physische Geräte wie Smartphones und Hardware-Token, und Inhärenzfaktoren beziehen sich auf biometrische Merkmale wie Fingerabdrücke und Gesichtserkennung. Durch die Anforderung, dass Nutzer Faktoren aus unterschiedlichen Kategorien verwenden, stellt MFA sicher, dass selbst bei Kompromittierung eines Anmeldedatums Angreifer keinen Zugriff erhalten, ohne zusätzliche Authentifizierungsmethoden zu überwinden. Dieser mehrschichtige Ansatz wandelt die Authentifizierung von einem einzelnen Schwachpunkt in ein robustes Sicherheitskonzept um, das gegen die meisten gängigen Angriffsvektoren schützt.

| Faktor-Typ | Beispiele | Sicherheitsniveau | Verwundbarkeit |

|---|---|---|---|

| Wissen | Passwörter, PINs, Sicherheitsfragen | Mittel | Phishing, Brute-Force |

| Besitz | Smartphones, Hardware-Token, Smartcards | Hoch | Geräteverlust, Diebstahl |

| Inhärenz | Fingerabdrücke, Gesichtserkennung, Irisscan | Sehr hoch | Spoofing-Versuche |

Die Cybersicherheitslandschaft hat sich grundlegend gewandelt, sodass MFA nicht mehr optional, sondern unerlässlich für den Schutz sensibler Daten und Nutzerkonten ist. Laut aktuellen Sicherheitsstudien kursieren über 15 Milliarden Zugangsdaten aus früheren Datenlecks im Darknet – der Diebstahl von Zugangsdaten ist damit einer der häufigsten Angriffsvektoren, mit denen Unternehmen heute konfrontiert sind. Phishing-Angriffe sind zu 3–4 % erfolgreich, was zunächst wenig erscheinen mag, aber angesichts der Tatsache, dass täglich Millionen Phishing-E-Mails verschickt werden, zu Tausenden erfolgreichen Kompromittierungen führt. Brute-Force-Angriffe bleiben eine anhaltende Bedrohung, bei denen Angreifer automatisierte Tools einsetzen, um systematisch Passwörter zu erraten – eine Technik, die mit MFA nahezu unmöglich wird. Der Verizon Data Breach Investigations Report zeigt, dass 49 % der Datenlecks kompromittierte Zugangsdaten umfassen, was den entscheidenden Bedarf an zusätzlichen Sicherheitsschichten über Passwörter hinaus verdeutlicht. Organisationen ohne MFA sind einem exponentiell erhöhten Risiko von Kontoübernahmen, Datendiebstahl und regulatorischen Strafen ausgesetzt. Die finanziellen und reputativen Folgen von Sicherheitsverletzungen übersteigen die minimalen Investitionen in die MFA-Implementierung bei Weitem.

Wichtigste Bedrohungen, gegen die MFA schützt:

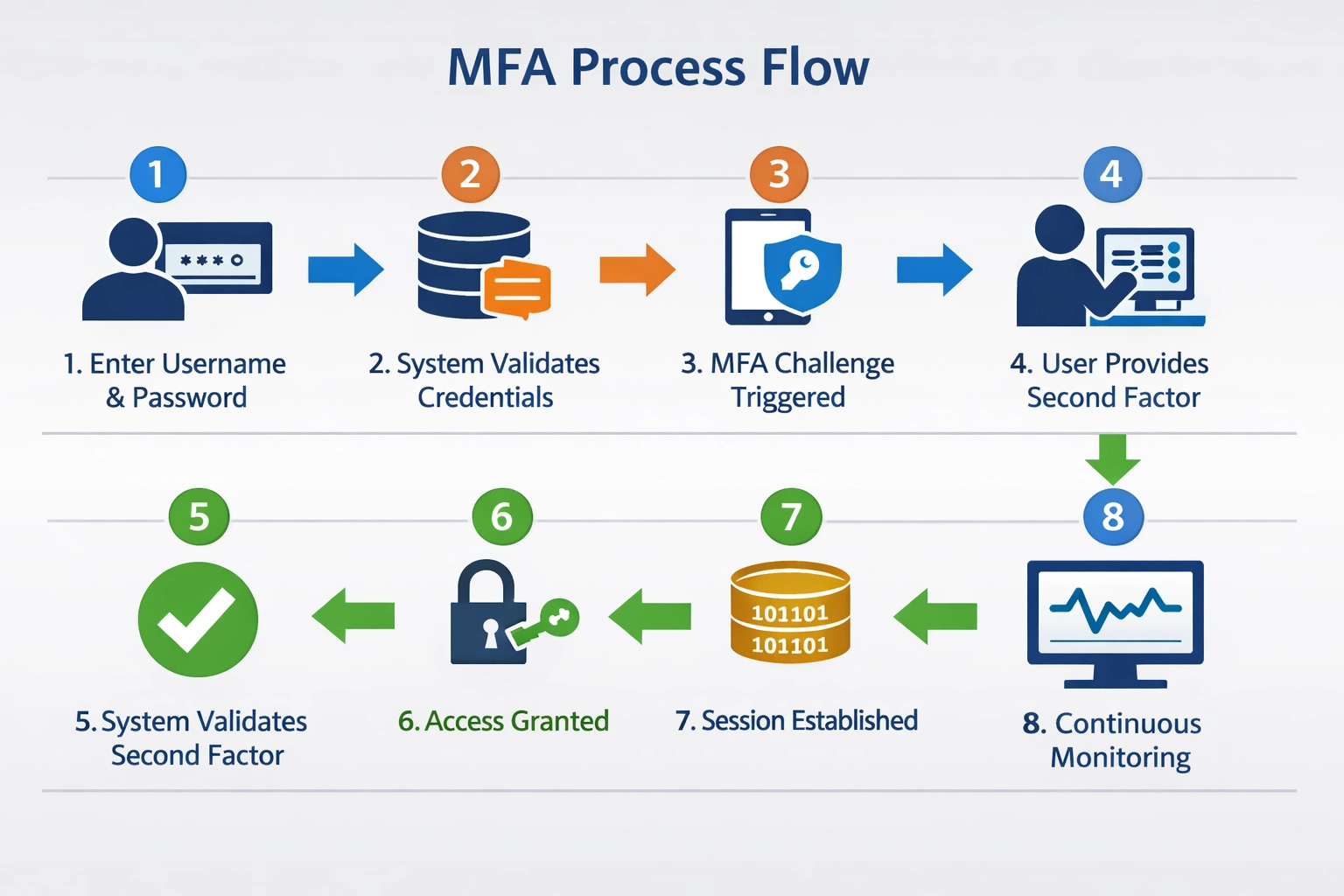

Der Authentifizierungsprozess bei MFA folgt einem strukturierten Ablauf, beginnend mit der Nutzerregistrierung, bei der die Authentifizierungsfaktoren des Nutzers erfasst und sicher gespeichert werden. Während dieser Registrierungsphase wählen und konfigurieren Nutzer ihre bevorzugten MFA-Methoden, z. B. das Hinzufügen einer Telefonnummer für SMS-Codes oder das Installieren einer Authenticator-App. Beim Login gibt der Nutzer zunächst seine primären Zugangsdaten (in der Regel Benutzername und Passwort) ein, die das System mit den gespeicherten Daten abgleicht. Nach erfolgreicher Überprüfung löst das System die zweite Faktorherausforderung aus und fordert den Nutzer zur Verifizierung über die gewählte MFA-Methode auf. Der Nutzer beantwortet diese Herausforderung, indem er z. B. einen zeitbasierten Code aus der Authenticator-App eingibt, eine Push-Benachrichtigung auf seinem Telefon bestätigt oder einen biometrischen Scan durchführt. Nach erfolgreicher Prüfung aller erforderlichen Faktoren gewährt das System Zugriff und erstellt eine sichere Sitzung für den Nutzer. Das Sitzungsmanagement bei MFA-Systemen beinhaltet Timeout-Mechanismen, die nach Inaktivität eine erneute Authentifizierung verlangen, damit verlassene Sitzungen nicht ausgenutzt werden. Fortschrittliche Implementierungen nutzen adaptive MFA, die Authentifizierungsanforderungen dynamisch an Risikofaktoren wie Anmeldeort, Gerätetyp und Nutzerverhalten anpasst.

Ablauf des MFA-Authentifizierungsprozesses:

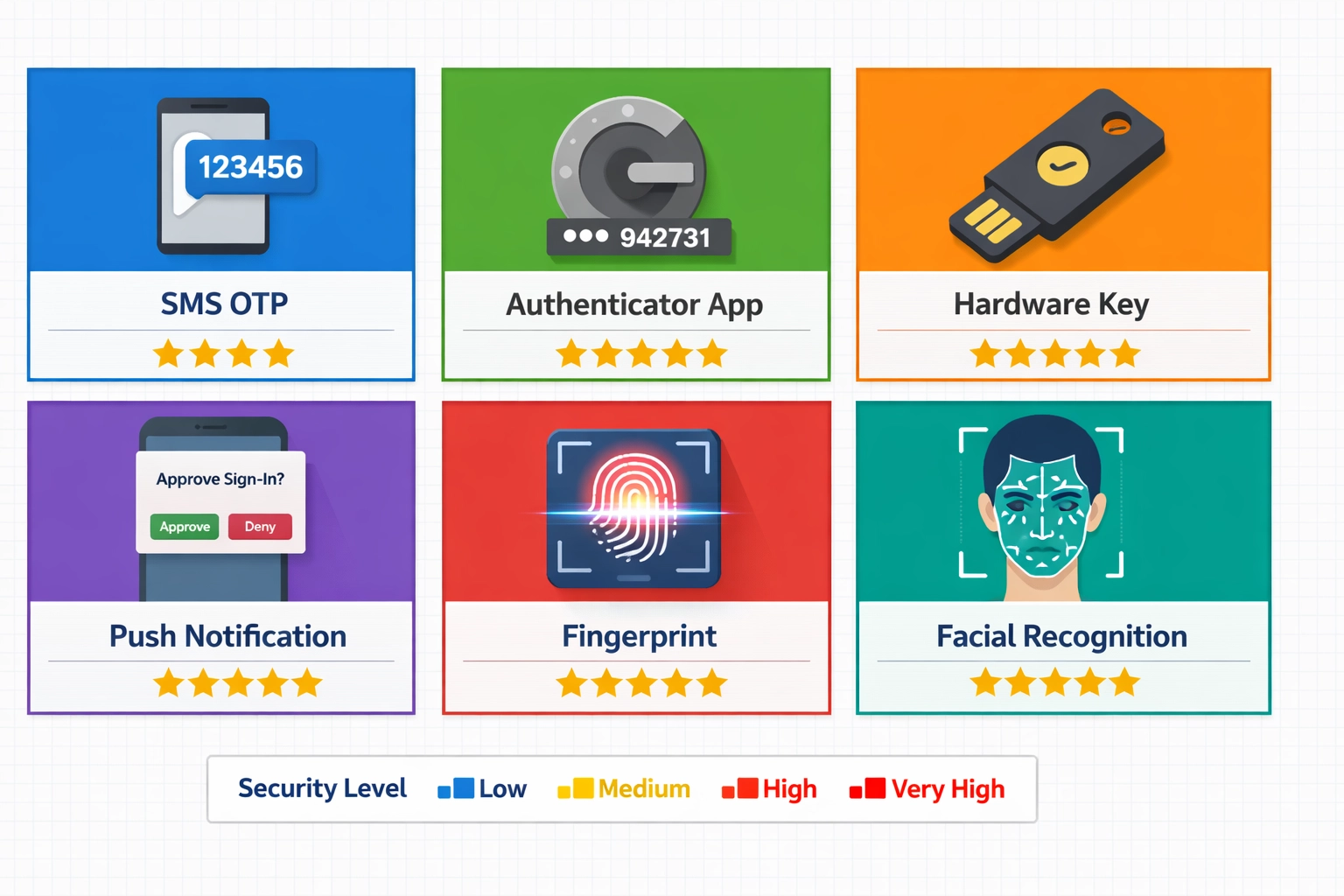

Wissensfaktoren stellen die traditionelle Authentifizierungsmethode dar und umfassen Passwörter, PINs und Antworten auf Sicherheitsfragen. Sie sind leicht zu implementieren und benötigen keine zusätzliche Hardware, sind jedoch anfällig für Phishing, Social Engineering und die Wiederverwendung von Passwörtern über mehrere Konten hinweg. Besitzfaktoren verlangen von Nutzern, dass sie ein bestimmtes physisches Gerät oder Objekt besitzen, etwa ein Smartphone, einen Hardware-Sicherheitsschlüssel oder eine Smartcard – so wird unbefugter Zugriff erheblich erschwert. Zu den Besitz-basierten Methoden zählen SMS-Einmalpasswörter (OTP), zeitbasierte Einmalpasswörter (TOTP) aus Authenticator-Apps und Push-Benachrichtigungen an registrierte Geräte. Inhärenzfaktoren, auch biometrische Faktoren genannt, überprüfen die einzigartigen biologischen oder verhaltensbasierten Merkmale des Nutzers wie Fingerabdrücke, Gesichtserkennung, Stimmerkennung und Irisscan. Biometrische Authentifizierung bietet einen hervorragenden Schutz, da diese Merkmale nicht einfach gestohlen, geteilt oder repliziert werden können – allerdings erfordern sie spezielle Hardware und werfen ggf. Datenschutzfragen auf. Die sichersten Implementierungen kombinieren Faktoren aus allen drei Kategorien, z. B. durch die Anforderung eines Passworts (Wissen), eines Codes aus einer Authenticator-App (Besitz) und eines Fingerabdruckscans (Inhärenz). Organisationen sollten ihre spezifischen Sicherheitsanforderungen, die Nutzerbasis und die vorhandene Infrastruktur bei der Auswahl der MFA-Methoden berücksichtigen. Ein ausgewogener Ansatz kombiniert typischerweise einen Wissensfaktor mit einem Besitz- oder Inhärenzfaktor, um hohe Sicherheit ohne übermäßige Hindernisse für legitime Nutzer zu schaffen.

| Methode | Sicherheitsniveau | Nutzerfreundlichkeit | Kosten | Verwundbarkeit |

|---|---|---|---|---|

| SMS-OTP | Mittel | Hoch | Niedrig | SIM-Swapping, Abfangen |

| Authenticator-App (TOTP) | Hoch | Hoch | Niedrig | Geräteverlust, Malware |

| Hardware-Sicherheitsschlüssel | Sehr hoch | Mittel | Mittel | Physischer Verlust |

| Push-Benachrichtigungen | Hoch | Sehr hoch | Niedrig | Benachrichtigungsmüdigkeit |

| Biometrie (Fingerabdruck) | Sehr hoch | Sehr hoch | Mittel | Spoofing, Datenschutz-Bedenken |

| Biometrie (Gesichtserkennung) | Sehr hoch | Sehr hoch | Mittel | Deepfakes, Lichtprobleme |

| Sicherheitsfragen | Niedrig | Hoch | Niedrig | Social Engineering |

| E-Mail-Bestätigung | Mittel | Hoch | Niedrig | Kompromittierung des E-Mail-Kontos |

MFA bietet einen außergewöhnlichen Schutz vor unbefugtem Zugriff. Studien zeigen, dass MFA 99,2 % aller Angriffe auf Konten verhindert und damit zu den effektivsten Sicherheitsmaßnahmen gehört. Ist MFA aktiviert, sinkt die Erfolgsquote von Phishing-Angriffen drastisch, da Angreifer mit gestohlenen Zugangsdaten allein keinen Zugriff erhalten – sie müssten zusätzlich den zweiten Authentifizierungsfaktor kompromittieren. Credential-Stuffing-Angriffe, die mit geleakten Nutzername-Passwort-Kombinationen arbeiten, werden mit MFA praktisch wirkungslos, da Angreifer Anmeldedaten nicht ohne zweiten Faktor wiederverwenden können. Organisationen mit MFA verzeichnen zudem deutlich weniger Support-Anfragen wegen Kontosperrungen und Passwortzurücksetzungen, da Nutzer seltener Opfer von Zugangsdaten-Diebstahl werden. Der Schutz erstreckt sich auch auf interne Bedrohungen, da MFA sicherstellt, dass selbst Mitarbeitende mit legitimen Zugangsdaten Systeme nicht ohne entsprechende Berechtigung nutzen können. MFA reduziert das Risiko von Datenlecks je nach Implementierung und Kontext um geschätzte 50–80 %. Durch die Implementierung von MFA zeigen Unternehmen Engagement für Sicherheitsstandards, stärken das Kundenvertrauen, senken Versicherungsprämien und schützen ihren Ruf in einem zunehmend sicherheitsbewussten Markt.

Unternehmen stehen vor besonderen Sicherheitsherausforderungen beim Management des Zugriffs über verteilte Teams, mehrere Anwendungen und komplexe Infrastrukturen – MFA ist daher ein zentraler Bestandteil jeder Sicherheitsstrategie. Remote-Arbeit hat die Bedrohungslage grundlegend verändert, da Mitarbeitende von verschiedenen Orten, Geräten und Netzwerken aus auf Unternehmensressourcen zugreifen, die nicht immer so sicher sind wie klassische Büronetzwerke. VPN-Zugänge werden deutlich sicherer, wenn sie mit MFA kombiniert werden, da so auch bei kompromittierten VPN-Zugangsdaten kein unbefugter Zugriff möglich ist. SaaS-Anwendungen, die heute für den Geschäftsbetrieb unerlässlich sind, sollten ausnahmslos mit MFA geschützt werden, um Kontenübernahmen und unbefugten Datenzugriff zu verhindern. Cloudbasierte Identity- und Access-Management-Plattformen (IAM) ermöglichen es, MFA einheitlich über alle Anwendungen und Dienste hinweg einzuführen – egal ob On-Premises oder in der Cloud. Mit bedingten Zugriffsrichtlinien können Unternehmen MFA abhängig von bestimmten Bedingungen erzwingen, z. B. für besonders schützenswerte Anwendungen oder wenn Nutzer aus ungewohnten Umgebungen zugreifen. Die Integration mit Single Sign-On (SSO) ermöglicht den Nutzern eine einmalige Authentifizierung mit MFA und den Zugriff auf mehrere Anwendungen ohne erneute Anmeldung. Organisationen sollten die MFA-Einführung bei kritischen Systemen, administrativen Konten und Anwendungen mit sensiblen Daten priorisieren und anschließend auf alle Nutzerkonten ausweiten.

Anwendungsfälle für MFA im Unternehmen:

Regulatorische Rahmenwerke und Branchenstandards machen MFA zunehmend zur Grundvoraussetzung für die Sicherheit und sind daher ein starker Treiber für die Einführung in Unternehmen. Der Health Insurance Portability and Accountability Act (HIPAA) verlangt von betroffenen Organisationen, Zugriffssteuerungen einschließlich Multi-Faktor-Authentifizierung für Systeme mit geschützten Gesundheitsdaten (PHI) zu implementieren. Der Payment Card Industry Data Security Standard (PCI-DSS) schreibt MFA für den Zugriff auf Karteninhaberdatenumgebungen zwingend vor – damit ist MFA für alle Unternehmen, die Kreditkartenzahlungen verarbeiten, unerlässlich. Die Datenschutz-Grundverordnung (DSGVO) verlangt von Unternehmen, angemessene technische und organisatorische Maßnahmen zum Schutz personenbezogener Daten zu implementieren – MFA wird dabei als bewährte Praxis für Zugriffskontrollen anerkannt. Das Cybersecurity Framework und die Special Publication 800-63B des National Institute of Standards and Technology (NIST) empfehlen ausdrücklich MFA zum Schutz sensibler Systeme und Daten. Das Federal Risk and Authorization Management Program (FedRAMP) verlangt MFA für alle Cloud-Dienstleister, die Regierungsdaten verarbeiten, und macht MFA damit zur Baseline-Anforderung für Regierungsaufträge. Unternehmen in regulierten Branchen sollten die für ihren Sektor spezifischen MFA-Anforderungen prüfen und Lösungen implementieren, die diese Standards erfüllen oder übertreffen.

| Vorschrift | Branche | MFA-Anforderung | Geltungsbereich |

|---|---|---|---|

| HIPAA | Gesundheitswesen | Erforderlich für PHI-Zugriff | Betroffene Organisationen und Dienstleister |

| PCI-DSS | Zahlungsabwicklung | Erforderlich für Karteninhaberdaten | Alle Organisationen mit Kreditkartenzahlungen |

| DSGVO | Datenschutz | Empfohlene Best Practice | Unternehmen mit EU-Datenverarbeitung |

| NIST 800-63B | Staat/Behörden | Erforderlich für sensible Systeme | Bundesbehörden und Auftragnehmer |

| FedRAMP | Cloud-Services | Erforderlich für alle Zugriffe | Cloud-Anbieter für Behörden |

| SOC 2 | Dienstleister | Empfohlene Kontrolle | Unternehmen mit SOC 2-Prüfung |

| ISO 27001 | Informationssicherheit | Empfohlene Kontrolle | Unternehmen mit ISO-Zertifizierung |

Eine erfolgreiche MFA-Implementierung erfordert sorgfältige Planung, Einbindung der Beteiligten und ein schrittweises Vorgehen, das Sicherheitsanforderungen mit Nutzerakzeptanz und organisatorischer Bereitschaft in Einklang bringt. Unternehmen sollten mit einer umfassenden Analyse ihrer Systeme, Anwendungen und Nutzerbasis beginnen, um festzustellen, welche Assets MFA-Schutz benötigen und welche Authentifizierungsmethoden sich für jeden Anwendungsfall am besten eignen. Ein schrittweiser Rollout, beginnend mit risikoreichen Konten wie Administratoren und privilegierten Nutzern, ermöglicht es, Herausforderungen frühzeitig zu erkennen und zu lösen, bevor MFA auf die breite Nutzerbasis ausgeweitet wird. Nutzertraining und Kommunikation sind entscheidende Erfolgsfaktoren, da Mitarbeitende verstehen müssen, warum MFA eingeführt wird, wie sie ihre Authentifizierungsmethoden nutzen und wie sie typische Probleme lösen. Unternehmen sollten MFA-Methoden wählen, die Sicherheitsanforderungen und Nutzerkomfort ins Gleichgewicht bringen, und zu komplexe Lösungen vermeiden, die Ablehnung oder Umgehungen fördern. Die Integration in bestehende Identitäts- und Zugriffsmanagementsysteme stellt sicher, dass MFA konsistent über alle Anwendungen hinweg durchgesetzt wird und reduziert den administrativen Aufwand. Der Support sollte mit Ressourcen und Schulungen ausgestattet werden, um Nutzern während der Umstellungsphase zu helfen – inklusive klarer Dokumentation und Eskalationsverfahren bei MFA-Problemen. Eine regelmäßige Überwachung und Optimierung der MFA-Richtlinien sorgt dafür, dass die Implementierung stets den Sicherheitszielen entspricht und sich an veränderte Bedrohungslagen und Nutzerbedürfnisse anpasst.

MFA-Implementierungsschritte:

Obwohl MFA außergewöhnliche Sicherheitsvorteile bietet, müssen Unternehmen verschiedene Herausforderungen und neue Bedrohungen adressieren, um die Wirksamkeit der Implementierung gegen sich entwickelnde Angriffstechniken sicherzustellen. MFA-Müdigkeitsangriffe nutzen Nutzerfrustration, indem sie wiederholt Authentifizierungsanfragen senden – in der Hoffnung, dass Nutzer aus Versehen oder aus Gewohnheit eine schädliche Anfrage bestätigen. SIM-Swapping-Angriffe zielen auf besitzbasierte MFA-Methoden, indem sie Mobilfunkanbieter dazu bringen, die Telefonnummer des Opfers auf das Gerät des Angreifers umzuleiten – so kann dieser SMS-basierte Einmalpasswörter abfangen. Phishing-resistente Authentifizierungsmethoden, wie FIDO2-Hardware-Sicherheitsschlüssel und Windows Hello for Business, bieten überlegenen Schutz gegen Phishing, da sie die Authentifizierung kryptografisch an den legitimen Dienst binden. Session-Hijacking bleibt eine Bedrohung, selbst wenn MFA aktiviert ist – Angreifer, die Zugriff auf eine gültige Sitzung erhalten, können Aktionen durchführen, ohne eine weitere Authentifizierung zu benötigen. Unternehmen sollten für hochsensible Konten und kritische Systeme phishing-resistente MFA-Methoden implementieren, auch wenn dies zusätzliche Hardware oder Infrastruktur erfordert. Kontinuierliches Monitoring und Threat Intelligence helfen, neue Angriffstechniken zu erkennen und die MFA-Strategie entsprechend anzupassen.

MFA-Herausforderungen und Gegenmaßnahmen:

Die Zukunft der Authentifizierung bewegt sich in Richtung passwortlose Authentifizierung, bei der Nutzer ihre Identität durch Methoden verifizieren, die nicht auf traditionellen Passwörtern basieren – etwa mittels biometrischer Erkennung oder Hardware-Sicherheitsschlüsseln. Adaptive MFA, unterstützt durch künstliche Intelligenz und maschinelles Lernen, wird Authentifizierungsanforderungen künftig dynamisch an Echtzeit-Risikoanalysen, Nutzerverhalten und Kontextfaktoren wie Standort, Gerät und Zugriffsverhalten anpassen. Kontinuierliche Authentifizierung stellt ein aufkommendes Paradigma dar, bei dem Systeme die Nutzeridentität während einer gesamten Sitzung laufend überprüfen, um verdächtige Aktivitäten in Echtzeit zu erkennen und zu reagieren. Biometrische Authentifizierungstechnologien entwickeln sich stetig weiter, mit Verbesserungen in Genauigkeit, Geschwindigkeit und Schutz vor Manipulation – damit werden biometrische Faktoren für den breiten Einsatz zunehmend praktikabel. Zero-Trust-Sicherheitsmodelle führen dazu, dass Unternehmen MFA als grundlegendes Prinzip umsetzen und für jede Zugriffsanfrage Authentifizierung und Autorisierung verlangen – unabhängig von Netzwerk oder Gerätestatus. Dezentralisierte Identitätslösungen und blockchain-basierte Authentifizierungsmechanismen werden als Alternativen zu zentralisierten Identitätsanbietern erforscht und geben den Nutzern mehr Kontrolle über ihre Authentifizierungsdaten. Unternehmen sollten sich jetzt auf den Wandel vorbereiten, indem sie passwortlose Authentifizierungslösungen evaluieren, Nutzer über neue Authentifizierungsmethoden aufklären und Systeme so gestalten, dass sie sich an neue Technologien anpassen können, sobald diese ausgereift und weit verbreitet sind.

Schützen Sie Ihr Affiliate-Netzwerk mit Sicherheitsfunktionen auf Unternehmensebene, einschließlich Unterstützung für Multi-Faktor-Authentifizierung. PostAffiliatePro hilft Ihnen, sichere Affiliate-Beziehungen zu verwalten und gleichzeitig die Einhaltung von Branchenstandards sicherzustellen.

Erfahren Sie, warum Multi-Touch-Attribution für modernes Marketing unerlässlich ist. Lernen Sie, wie sie die Budgetverteilung, ROI-Messung und Kunden-Insights ü...

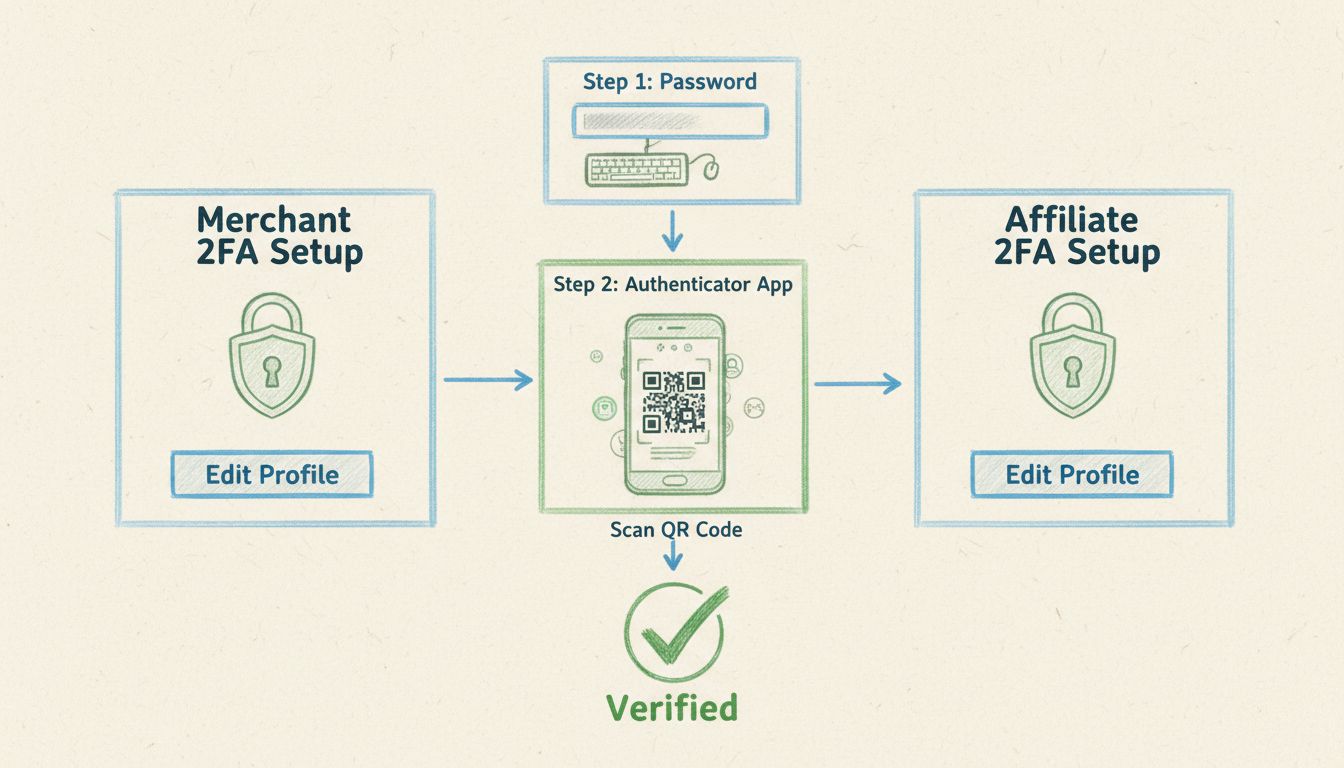

Erfahren Sie, wie Sie die Zwei-Faktor-Authentifizierung (2FA) im Post Affiliate Pro Händler-Panel aktivieren. Schritt-für-Schritt-Anleitung zu TOTP-Authentifika...

Erfahren Sie, wie Sie die 2-Schritt-Verifizierung (2FA) sowohl für Händler als auch für Affiliates in Post Affiliate Pro aktivieren. Sichern Sie Ihr Konto mit A...

Cookie-Zustimmung

Wir verwenden Cookies, um Ihr Surferlebnis zu verbessern und unseren Datenverkehr zu analysieren. See our privacy policy.