SEO-Spider: Warum sie für Ihre Website wichtig sind

Spiders sind Bots, die zum Spammen erstellt wurden und Ihrem Unternehmen viele Probleme bereiten können. Erfahren Sie mehr über sie im Artikel.

Erfahren Sie, was Spider-Computer-Viren sind, wie sie sich über Netzwerke ausbreiten, und entdecken Sie effektive Schutzstrategien. Umfassender Leitfaden zum Verständnis selbstreplizierender Malware-Bedrohungen im Jahr 2025.

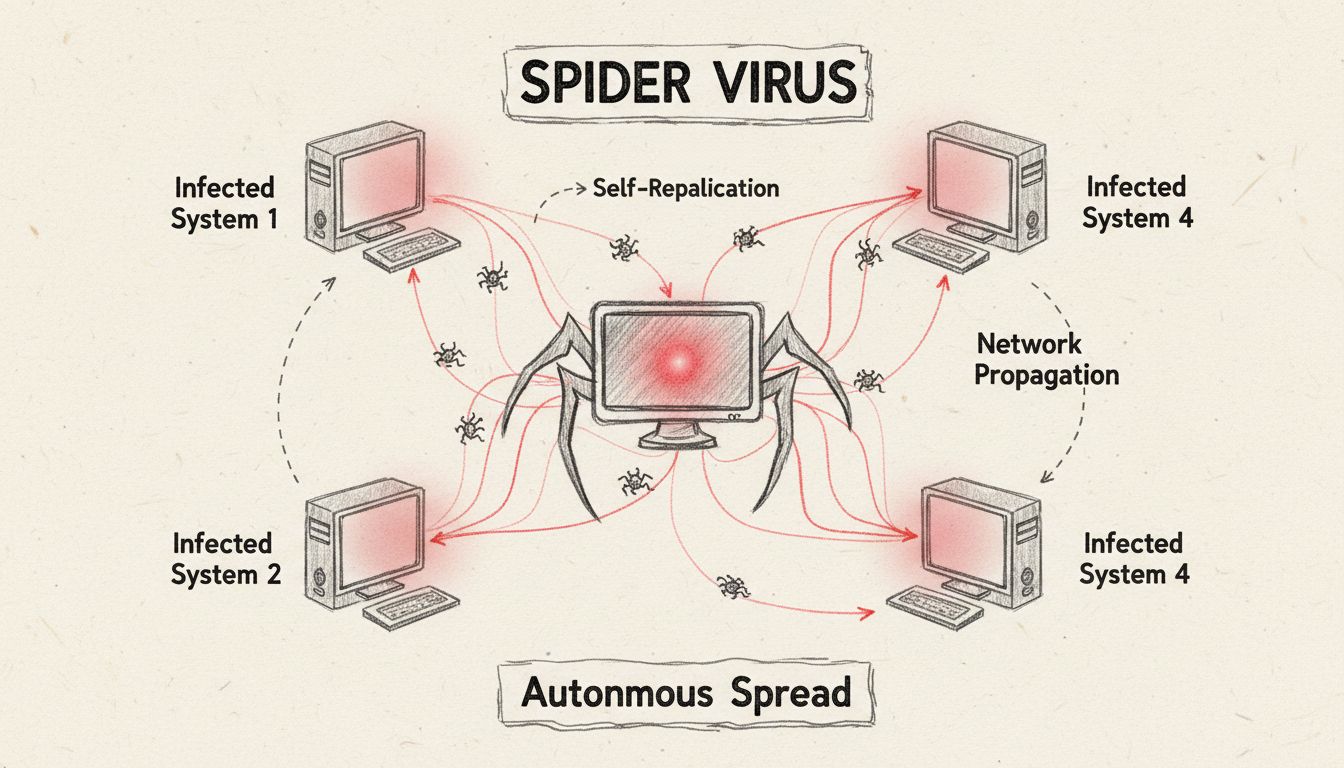

Ein Spider-Computer-Virus ist eine selbstreplizierende Malware, die sich durch die Infizierung anderer Computer in Netzwerken verbreitet. Im Gegensatz zu herkömmlichen Viren arbeiten Spider-Viren autonom und verbreiten sich über Netzwerkverbindungen, ohne dass Benutzereingriffe erforderlich sind – das macht sie besonders gefährlich für Unternehmen.

Ein Spider-Computer-Virus stellt eine fortschrittliche Kategorie selbstreplizierender Malware dar, die mit bemerkenswerter Autonomie über miteinander verbundene Computernetzwerke agiert. Die Bezeichnung „Spider“ beschreibt metaphorisch, wie sich diese Viren wie ein Spinnennetz über mehrere Systeme ausbreiten und ein wachsendes Netz kompromittierter Geräte schaffen. Im Gegensatz zu herkömmlichen Computer-Viren, für deren Verbreitung Benutzeraktionen erforderlich sind, nutzen Spider-Viren Netzwerk-Schwachstellen, um sich eigenständig zu replizieren und zu verbreiten – was sie in Unternehmensumgebungen exponentiell gefährlicher macht. Das grundlegende Merkmal, das Spider-Viren von herkömmlicher Malware unterscheidet, ist ihre Fähigkeit, als eigenständige Programme zu fungieren, die andere Systeme ohne menschliches Zutun oder das Ausführen von Host-Dateien identifizieren, infiltrieren und kompromittieren können.

Die Unterscheidung zwischen Spider-Viren und herkömmlichen Computer-Viren ist entscheidend für das Verständnis moderner Cybersicherheitsbedrohungen. Herkömmliche Viren benötigen eine Host-Datei, an die sie sich anhängen, und werden erst aktiv, wenn ein Benutzer diese infizierte Datei oder das Programm ausführt. Im Gegensatz dazu funktionieren Spider-Viren als eigenständige Entitäten, die sich sofort nach dem Eindringen in ein System über Netzwerke replizieren und verbreiten können. Dieser grundlegende Unterschied bedeutet, dass Spider-Viren innerhalb weniger Stunden eine gesamte Netzwerkinfrastruktur kompromittieren können, während herkömmliche Viren in der Regel einzelne Computer betreffen oder zur Verbreitung Benutzerinteraktion benötigen. Der Verbreitungsmechanismus von Spider-Viren nutzt Netzwerkverbindungen, E-Mail-Systeme, File-Sharing-Protokolle und Systemschwachstellen, um eine exponentielle Zunahme von Infektionen über verbundene Geräte hinweg zu erzeugen.

| Merkmal | Spider-Virus | Herkömmlicher Virus |

|---|---|---|

| Host-Anforderung | Arbeitet eigenständig | Benötigt Host-Datei |

| Aktivierungsmethode | Automatisch beim Eindringen | Benötigt Benutzeraktion |

| Verbreitungsmechanismus | Netzwerkbasierte autonome Replikation | Datei-basierte manuelle Übertragung |

| Verbreitungsgeschwindigkeit | Exponentiell (Stunden bis Tage) | Linear (Tage bis Wochen) |

| Benutzereingriff nötig | Nein | Ja |

| Netzwerkauswirkung | Gesamte Infrastruktur gefährdet | Hauptsächlich einzelne Systeme betroffen |

| Schwierigkeit der Erkennung | Hoch (arbeitet im Hintergrund) | Mittel (sichtbare Dateiänderungen) |

Spider-Viren verwenden ausgeklügelte Verbreitungstechniken, die mehrere Vektoren gleichzeitig ausnutzen, um die Infektionsrate im Netzwerk zu maximieren. Sobald ein Spider-Virus in ein System eingedrungen ist, beginnt er sofort mit dem Scannen des Netzwerks nach verwundbaren Zielen, identifiziert Computer mit veralteter Software, ungepatchten Sicherheitslücken oder schwachen Authentifizierungsmechanismen. Der Virus repliziert sich dann und überträgt Kopien an diese verwundbaren Systeme über verschiedene Kanäle, darunter E-Mail-Protokolle, Netzwerk-File-Sharing-Dienste, Instant-Messaging-Plattformen und direkte Netzwerkverbindungen. Dieser autonome Replikationsprozess erzeugt einen Kaskadeneffekt, bei dem jeder neu infizierte Computer zu einem Verteilungspunkt für weitere Infektionen wird, was die Zahl der kompromittierten Systeme innerhalb der Netzwerk-Infrastruktur exponentiell erhöht.

Der anfängliche Infektionsvektor für Spider-Viren umfasst in der Regel Phishing-E-Mails mit bösartigen Anhängen, kompromittierte Websites mit Malware-Downloads oder das Ausnutzen bekannter Sicherheitslücken in ungepatchten Systemen. Nach der Ausführung auf einem Zielsystem etabliert der Spider-Virus Persistenzmechanismen, die es ihm ermöglichen, Systemneustarts zu überstehen und Antiviren-Erkennung zu umgehen. Viele moderne Spider-Viren tragen zusätzliche Schadfunktionen wie Ransomware, Spyware oder Backdoor-Trojaner, die Angreifern langfristigen Zugriff auf kompromittierte Systeme verschaffen. Der Virus kann sich auch im Bootsektor des Systems installieren oder versteckte Prozesse erzeugen, die Systemressourcen verbrauchen und dennoch für herkömmliche Sicherheitsüberwachung unsichtbar bleiben.

Mehrere berüchtigte Malware-Familien zeigen Spider-Virus-Eigenschaften durch ihre autonome Verbreitungsfähigkeit. Der Morris-Wurm, der 1988 veröffentlicht wurde, war eines der ersten dokumentierten Beispiele für einen selbstreplizierenden Netzwerk-Wurm, der sich über Tausende von Computern ausbreitete und Schäden in Höhe von schätzungsweise 10–100 Millionen US-Dollar verursachte. Der Storm Worm von 2007 infizierte über 1,2 Milliarden E-Mail-Systeme und schuf ein Botnetz aus etwa einer Million kompromittierter Computer, das über ein Jahrzehnt aktiv blieb. Der SQL Slammer-Wurm generierte zufällige IP-Adressen und versuchte, sie unterschiedslos zu infizieren, was dazu führte, dass innerhalb von Stunden nach Veröffentlichung mehr als 75.000 Computer an koordinierten DDoS-Angriffen teilnahmen. Zuletzt nutzte die WannaCry-Ransomware Wurm-ähnliche Verbreitungsmechanismen, die es ihr erlaubten, sich netzwerkübergreifend über die EternalBlue-Sicherheitslücke auszubreiten und innerhalb weniger Tage Hunderttausende Systeme weltweit zu infizieren.

File Spider Ransomware stellt ein zeitgenössisches Beispiel für Spider-ähnliche Malware dar, die autonome Verbreitung mit Verschlüsselungsfunktionen kombiniert. Diese Ransomware verbreitet sich über bösartige E-Mail-Anhänge mit MS-Office-Dokumenten, die Makro-Befehle enthalten, um die Malware herunterzuladen und auszuführen. Nach der Infiltration verschlüsselt File Spider Dateien mit AES-128 und hängt die Erweiterung „.spider“ an verschlüsselte Dateien an, wodurch diese unzugänglich werden. Die Malware nutzt RSA-Verschlüsselung für das Schlüsselmanagement und speichert Entschlüsselungsschlüssel auf Remote-Servern, die von Cyberkriminellen kontrolliert werden. Diese Beispiele verdeutlichen, wie sich Spider-Viren von einfachen selbstreplizierenden Programmen zu ausgeklügelten Angriffen mit mehreren Stufen entwickelt haben, die autonome Verbreitung mit zerstörerischen Schadfunktionen kombinieren, um maximalen Schaden und finanziellen Gewinn zu erzielen.

Die Erkennung von Spider-Virus-Infektionen erfordert Wachsamkeit und das Verständnis gängiger Anzeichen, die auf eine Netzwerk-Kompromittierung hindeuten. Organisationen sollten auf ungewöhnliche Netzwerkverkehrsmuster achten, insbesondere auf unerwartete ausgehende Verbindungen zu unbekannten IP-Adressen oder Domains, die auf Command-and-Control-Kommunikation hindeuten können. Systemleistungsabfälle wie unerklärliche CPU-Auslastung, hohe Festplatten-I/O-Operationen und Bandbreitennutzung deuten oft auf aktive Malware-Verbreitung hin. E-Mail-Systeme können verdächtige Aktivitäten zeigen, etwa das massenhafte Versenden von E-Mails aus Benutzerkonten ohne Autorisierung oder automatisch erstellte ungewöhnliche Weiterleitungsregeln. Sicherheitsprotokolle weisen häufig fehlgeschlagene Anmeldeversuche, Privilegieneskalationen oder die Erstellung neuer Benutzerkonten auf, die Angreifer zum dauerhaften Zugriff auf kompromittierte Systeme nutzen.

Weitere Indikatoren sind unerwartete Systemabstürze, Bluescreen-Fehler oder spontane Neustarts, die auftreten können, wenn der Virus Systemschwachstellen ausnutzt oder Erkennungsmechanismen umgeht. Nutzer bemerken möglicherweise unbekannte Programme beim Systemstart, seltsame Desktop-Icons oder ohne Genehmigung geänderte Browsereinstellungen. Dateisystem-Anomalien wie unerwartete Dateiänderungen, die Erstellung versteckter Verzeichnisse oder Veränderungen an Systemdateien können auf eine aktive Malware-Präsenz hinweisen. Netzwerkadministratoren sollten eine kontinuierliche Überwachung der Netzwerkverkehrsmuster, Datei-Integritätsüberwachung und Verhaltensanalysen implementieren, die anomale Aktivitäten erkennen, wie sie für die Ausbreitung von Spider-Viren typisch sind, bevor es zu einer umfassenden Netzwerkinfektion kommt.

Umfassender Schutz vor Spider-Viren erfordert einen mehrschichtigen Sicherheitsansatz, der mehrere Angriffsvektoren gleichzeitig adressiert. Organisationen müssen Sicherheits-Patches für alle Betriebssysteme und Anwendungen stets aktuell halten, da Spider-Viren häufig bekannte, bereits gepatchte Schwachstellen ausnutzen. Die Implementierung robuster Firewalls mit Intrusion-Detection- und Prevention-Funktionen kann unautorisierte Netzwerkverbindungen blockieren und verdächtige Verkehrsmuster erkennen, die auf Malware-Verbreitung hindeuten. Moderne Endpoint-Protection-Lösungen, die Verhaltensanalysen, maschinelles Lernen und Sandboxing nutzen, können Spider-Viren erkennen und isolieren, bevor sie sich auf Systemen festsetzen.

Netzwerksegmentierung ist eine entscheidende Verteidigungsstrategie, die die seitliche Verbreitung von Spider-Viren begrenzt, indem kritische Systeme und sensible Daten von allgemeinen Netzwerken isoliert werden. Organisationen sollten strikte Zugriffskontrollen implementieren, starke Authentifizierungsmechanismen inklusive Mehr-Faktor-Authentifizierung durchsetzen und detaillierte Protokolle über alle Systemzugriffe und Änderungen führen. Regelmäßige Security-Awareness-Schulungen für Mitarbeitende verringern die Wahrscheinlichkeit erfolgreicher Phishing-Angriffe, die als initialer Infektionsvektor für Spider-Viren dienen. Offline-Backups kritischer Daten gewährleisten, dass Organisationen sich nach Ransomware-Angriffen erholen können, ohne Lösegeld an Cyberkriminelle zu zahlen. Die Implementierung von E-Mail-Sicherheitslösungen, die Anhänge scannen, verdächtige Links blockieren und Absender authentifizieren, verhindert, dass bösartige E-Mails Endnutzer erreichen. PostAffiliatePro bietet umfassende Sicherheitsfunktionen, die in seine Affiliate-Marketing-Plattform integriert sind, um Partnernetzwerke vor Malware-Bedrohungen zu schützen und die sichere Transaktionsabwicklung über alle verbundenen Systeme hinweg zu gewährleisten.

Eine wirksame Reaktion auf Spider-Virus-Infektionen erfordert sofortiges Handeln, um die Bedrohung einzudämmen und Schäden an den Systemen und Daten der Organisation zu minimieren. Nach der Entdeckung einer Spider-Virus-Infektion sollten betroffene Systeme umgehend vom Netzwerk isoliert werden, um eine weitere Ausbreitung auf nicht kompromittierte Computer zu verhindern. Die Trennung infizierter Systeme von kabelgebundenen und drahtlosen Netzwerkverbindungen stoppt die Ausbreitung des Virus auf andere Geräte und ermöglicht es Sicherheitsteams, die Infektion zu analysieren und zu beheben. Externe Speichermedien sollten von infizierten Systemen getrennt werden, um zu verhindern, dass sich der Virus auf Backups oder portable Medien ausbreitet, die das Netzwerk später erneut infizieren könnten.

Professionelle Incident-Response-Teams sollten eine umfassende forensische Analyse der infizierten Systeme durchführen, um den Infektionsvektor zu identifizieren, das Ausmaß der Kompromittierung festzustellen und Beweise für eine mögliche Strafverfolgung zu sichern. Antivirus- und Anti-Malware-Tools sollten im abgesicherten Modus mit deaktiviertem Netzwerk ausgeführt werden, um die Anzahl aktiver Prozesse zu minimieren und eine effektivere Malware-Erkennung und -Beseitigung zu ermöglichen. Die Wiederherstellung des Systems aus sauberen Backups, die vor der Infektion erstellt wurden, ist die zuverlässigste Methode zur vollständigen Entfernung aller Malware-Komponenten und zur Wiederherstellung der Systemintegrität. Nach der Wiederherstellung sollten Organisationen erweiterte Überwachungs- und Erkennungssysteme implementieren, um verbleibende Malware oder Backdoors zu identifizieren, die Angreifer für den dauerhaften Zugriff installiert haben könnten. Regelmäßige Sicherheitsbewertungen und Penetrationstests helfen, Schwachstellen zu erkennen, die von Spider-Viren ausgenutzt werden könnten, und ermöglichen es, die Verteidigung zu stärken, bevor Angriffe erfolgen.

PostAffiliatePro bietet umfassende Sicherheitsfunktionen, um Ihre Affiliate-Marketing-Plattform vor Malware-Infektionen und Cyber-Bedrohungen zu schützen. Sichern Sie Ihre Netzwerkinfrastruktur und gewährleisten Sie sichere Transaktionen für alle Partner.

Spiders sind Bots, die zum Spammen erstellt wurden und Ihrem Unternehmen viele Probleme bereiten können. Erfahren Sie mehr über sie im Artikel.

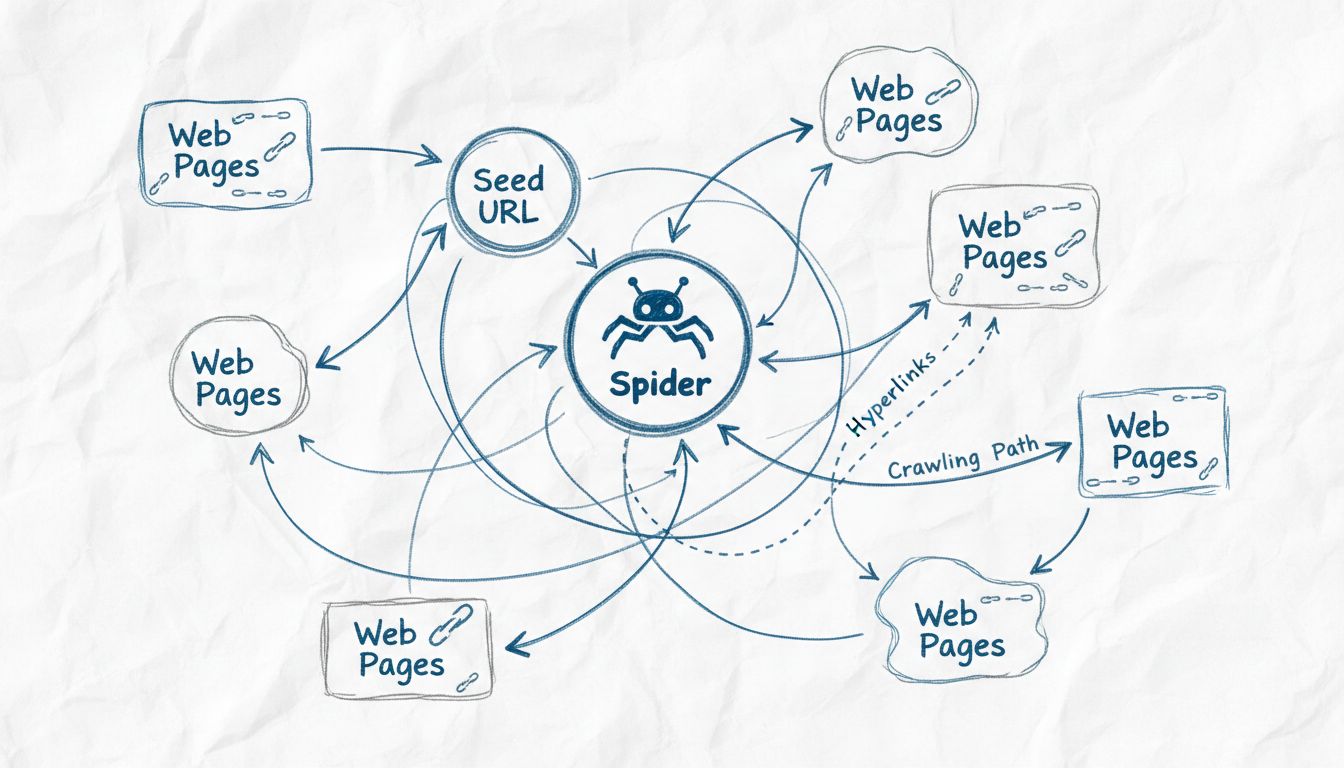

Erfahren Sie, warum Webcrawler Spinnen genannt werden, wie sie funktionieren und welche entscheidende Rolle sie bei der Indexierung von Suchmaschinen spielen. E...

Computerspinnen sind spezielle Bots, die entwickelt wurden, um Ihre E-Mail-Adresse oder Webseite zu spammen. Um Angriffe auf Ihre Seiten zu verhindern, nutzen S...

Cookie-Zustimmung

Wir verwenden Cookies, um Ihr Surferlebnis zu verbessern und unseren Datenverkehr zu analysieren. See our privacy policy.