Warum kleine & mittlere Unternehmen von Hackern ins Visier

Entdecken Sie, warum KMUs die Hauptziele von Cyberkriminellen sind.

Erfahren Sie, warum KMUs bevorzugte Ziele von Cyberkriminellen sind. Erfahren Sie mehr über schwache Verteidigungen, wertvolle Daten und wie PostAffiliatePro Ihr Unternehmen mit sicherem Affiliate-Management schützt.

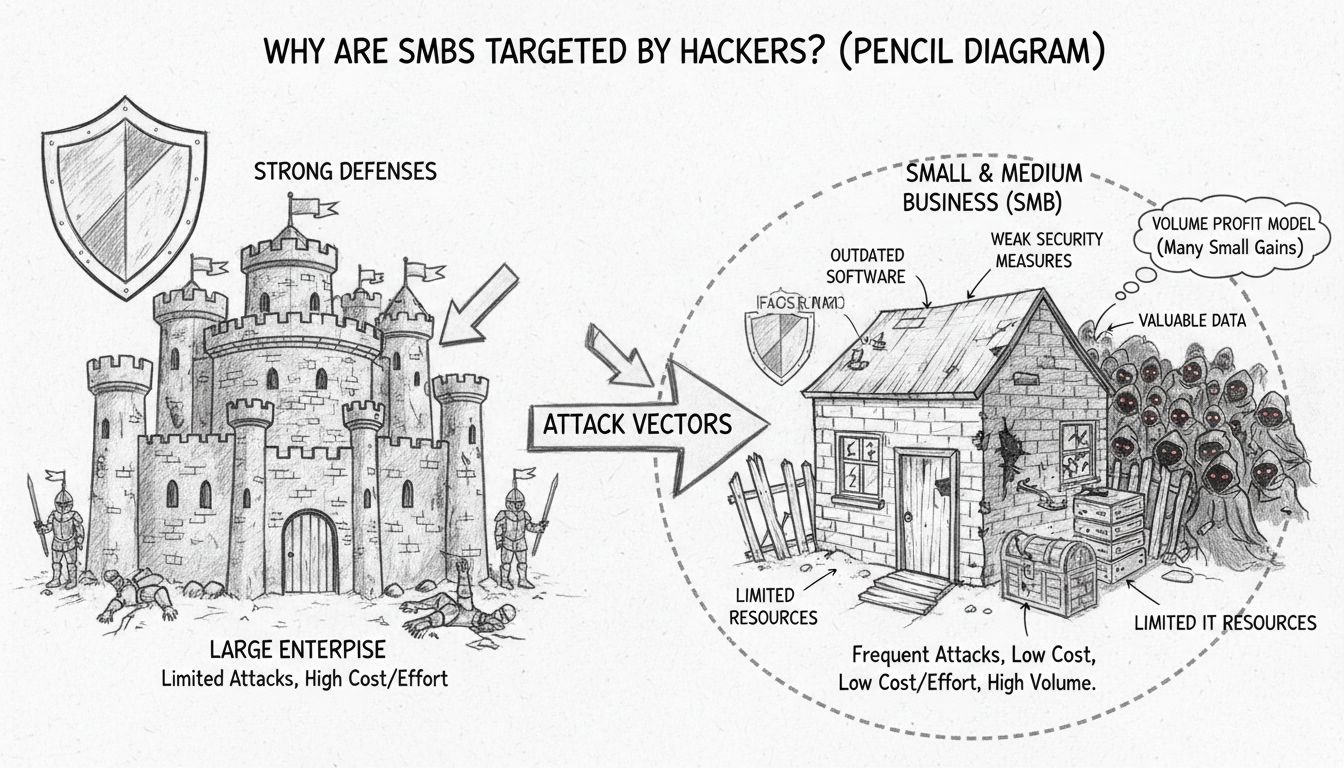

Laut dem US-Kongressausschuss für kleine Unternehmen richten sich 71 % der Online-Sicherheitsverletzungen gegen Unternehmen mit weniger als 100 Mitarbeitern. KMUs sind aufgrund schwächerer Sicherheitsvorkehrungen, begrenzter IT-Ressourcen, veralteter Software, fehlender Mitarbeiterschulung und der Rentabilität volumenbasierter Angriffe, bei denen Cyberkriminelle von vielen Unternehmen gleichzeitig geringe Zahlungen erpressen, besonders gefährdet.

Kleine und mittlere Unternehmen sind in den letzten Jahren zu den Hauptzielen von Cyberkriminellen geworden, was einen grundlegenden Wandel in der Bedrohungslage darstellt. Die Statistiken sind ernüchternd: Laut dem US-Kongressausschuss für kleine Unternehmen richten sich 71 % der Online-Sicherheitsverletzungen gegen Unternehmen mit weniger als 100 Mitarbeitern, und weitere Untersuchungen zeigen, dass 46 % aller Cyberangriffe Unternehmen mit weniger als 1.000 Mitarbeitern betreffen. Diese Konzentration der Angriffe auf kleinere Unternehmen spiegelt eine bewusste strategische Entscheidung von Angreifern wider, die KMUs als die profitabelsten und zugänglichsten Ziele in der digitalen Wirtschaft identifiziert haben.

Die Zielauswahl von KMUs erfolgt nicht zufällig oder beiläufig – sie ist Teil eines kalkulierten Geschäftsmodells von Cyberkriminellen. Anders als die weit verbreitete Annahme, dass Hacker ausschließlich Fortune-500-Unternehmen angreifen, operieren moderne Cyberkriminelle tatsächlich nach einem volumenbasierten Gewinnmodell. Angreifer können durch den gleichzeitigen Angriff auf Tausende kleiner Unternehmen mit automatisierten Tools und Massen-Phishing-Kampagnen erhebliche Einnahmen aus einzelnen, moderaten Zahlungen erzielen. Dieses Vorgehen birgt für die Kriminellen ein deutlich geringeres Risiko als der Angriff auf stark geschützte Großunternehmen, die die Aufmerksamkeit von Strafverfolgungsbehörden und Medien auf sich ziehen.

Der Hauptgrund, warum KMUs ins Visier genommen werden, hängt direkt mit ihrer eingeschränkten IT-Infrastruktur und den begrenzten Sicherheitsbudgets zusammen. 47 % der Unternehmen mit weniger als 50 Mitarbeitern haben überhaupt kein Cybersecurity-Budget, und 51 % der kleinen Unternehmen verfügen über keinerlei Sicherheitsmaßnahmen. Dieses Fehlen einer dedizierten Sicherheitsinfrastruktur schafft ein Umfeld, in dem grundlegende Angriffsvektoren mit alarmierender Häufigkeit erfolgreich sind. Die meisten kleinen Unternehmen arbeiten mit minimalem IT-Personal – oft nur ein oder zwei Teilzeitkräfte, die sich um alle technischen Belange kümmern – und haben keine Kapazitäten für Sicherheitsüberwachung, Bedrohungserkennung oder Incident Response.

Die Ressourcenknappheit betrifft nicht nur das Personal, sondern auch die Investitionen in Technologie. Kleine Unternehmen können sich in der Regel keine Sicherheitslösungen auf Enterprise-Niveau, fortschrittliche Bedrohungserkennungssysteme oder ein 24/7-Sicherheitsoperationszentrum leisten. Stattdessen verlassen sich viele auf Antivirensoftware für Privatkunden oder kostenlose Sicherheitstools, denen die nötige Komplexität fehlt, um fortgeschrittene Bedrohungen zu erkennen. Ein Drittel der kleinen Unternehmen mit 50 oder weniger Mitarbeitern verlässt sich auf kostenlose, verbraucherorientierte Cybersecurity-Lösungen, die grundsätzlich ungeeignet sind, um geschäftskritische Systeme und sensible Daten zu schützen. Diese technologische Lücke schafft eine ausnutzbare Schwachstelle, auf die Cyberkriminelle gezielt abzielen.

Eine entscheidende Schwachstelle in KMU-Umgebungen ergibt sich aus veralteter und ungepatchter Software. Kleine Unternehmen arbeiten häufig mit Altsystemen und Anwendungen, für die keine Sicherheitsupdates mehr bereitgestellt werden, entweder weil die Software nicht mehr unterstützt wird oder weil das Unternehmen nicht über das technische Know-how verfügt, um Updates einzuspielen. Über 80 % erfolgreicher Cyberangriffe hätten durch rechtzeitige Patches und Software-Updates verhindert werden können, dennoch versäumen es viele KMUs, selbst grundlegende Patch-Management-Prozesse zu implementieren. Dadurch entsteht ein Zeitfenster, das Angreifer nutzen, um bekannte und bereits öffentlich dokumentierte Schwachstellen auszubeuten.

Die Herausforderung wird durch die Komplexität moderner IT-Umgebungen verschärft. Kleine Unternehmen setzen zunehmend auf Cloud-Dienste, Drittanbieteranwendungen und integrierte Systeme, die jeweils ein eigenständiges Patch-Management benötigen. Ohne zentrale Strategie oder automatisierte Update-Mechanismen häufen sich kritische Sicherheitslücken im Laufe der Zeit an. Cyberkriminelle scannen aktiv nach solchen ungepatchten Systemen mit automatisierten Schwachstellen-Scannern und identifizieren so Ziele mit bekannten, ausnutzbaren Lücken. Der Verizon Data Breach Investigations Report stellte fest, dass das Ausnutzen von Schwachstellen als Einstiegsvektor sich in den letzten Jahren nahezu verdreifacht hat, was zeigt, dass Angreifer zunehmend auf ungepatchte Systeme als Haupteinstiegspunkt in KMU-Netzwerke setzen.

Der Mensch bleibt das schwächste Glied in der Sicherheitsinfrastruktur von KMUs. 82 % der Datenpannen beinhalten einen menschlichen Faktor, sei es durch Phishing, Diebstahl von Zugangsdaten oder Social-Engineering-Angriffe. Kleine Unternehmen verfügen in der Regel über keine umfassenden Schulungsprogramme zum Thema Sicherheit, wodurch Mitarbeiter für ausgeklügelte Social-Engineering-Taktiken empfänglich bleiben. Beschäftigte in Unternehmen mit weniger als 100 Mitarbeitern erleben 350 % mehr Social-Engineering-Angriffe als solche bei größeren Firmen, erhalten aber kaum Schulungen, wie sie diese Bedrohungen erkennen und darauf reagieren können.

Die Zahlen zur Wirksamkeit von Phishing sind für KMUs besonders alarmierend. 33,2 % der ungeschulten Endnutzer fallen bei einem Phishing-Test durch, bevor sie eine Schulung erhalten, und kleine Unternehmen erhalten die höchste Rate an gezielten bösartigen E-Mails – eine von 323 E-Mails. Das bedeutet, dass der durchschnittliche Büroangestellte in einem KMU etwa 121 E-Mails pro Tag erhält, wobei etwa alle drei Tage eine bösartige Nachricht darunter ist. Ohne geeignete Schulung werden Mitarbeiter unbeabsichtigt zu Komplizen bei Sicherheitsvorfällen, indem sie auf schädliche Links klicken, infizierte Anhänge herunterladen oder Angreifern, die sich als vertrauenswürdige Anbieter oder Führungskräfte ausgeben, Zugangsdaten preisgeben.

Aus Sicht eines Cyberkriminellen stellen KMUs ein optimales Ziel im Hinblick auf das Verhältnis von Risiko und Ertrag dar. Während einzelne Zahlungen von kleinen Unternehmen eher gering ausfallen – zwischen 5.000 und 50.000 US-Dollar pro Vorfall – übersteigt der Gesamtertrag aus Angriffen auf Tausende KMUs gleichzeitig den eines Angriffs auf ein einziges Großunternehmen bei Weitem. Dieser volumenbasierte Ansatz verteilt das Risiko auf viele Ziele und verringert die Wahrscheinlichkeit, dass ein einzelner Angriff eine nennenswerte Reaktion von Strafverfolgungsbehörden oder Medien auslöst, die die kriminelle Operation gefährden könnten.

Die Rentabilität ist einfach zu berechnen: Kann ein Cyberkrimineller erfolgreich 100 kleine Unternehmen kompromittieren und jeweils 5.000 US-Dollar durch Ransomware oder Erpressung erpressen, ergibt sich ein Gesamterlös von 500.000 US-Dollar – mit deutlich weniger Aufwand und Risiko als der Versuch, ein Fortune-500-Unternehmen zu kompromittieren. Darüber hinaus verfügen kleine Unternehmen meist nicht über die finanziellen Mittel oder die juristische Kompetenz, um strafrechtlich gegen die Täter vorzugehen, was die Konsequenzen für Angreifer weiter reduziert. 75 % der KMUs könnten ihren Betrieb nach einem Ransomware-Angriff nicht fortsetzen, weshalb sie eher bereit sind, Lösegeldforderungen zu begleichen, anstatt eine Wiederherstellung auf anderem Wege zu versuchen.

Kleine Unternehmen verfügen über erhebliche Mengen wertvoller Daten, auf die es Cyberkriminelle gezielt abgesehen haben. 87 % der kleinen Unternehmen besitzen Kundendaten, die bei einem Angriff kompromittiert werden könnten, darunter Kreditkartennummern, Sozialversicherungsnummern, Bankverbindungen, Telefonnummern und Adressen. Diese Daten haben einen direkten Geldwert im Darknet, wo gestohlene Zugangsdaten und persönliche Informationen von Identitätsdieben und anderen Cyberkriminellen gehandelt werden. Über den direkten Wert von Kundendaten hinaus besitzen KMUs oft auch geistiges Eigentum, Finanzunterlagen und geschäftskritische Informationen, die von Wettbewerbern oder staatlichen Akteuren begehrt werden.

Darüber hinaus dienen kleine Unternehmen häufig als Lieferanten, Händler oder Dienstleister für größere Organisationen. Cyberkriminelle erkennen zunehmend, dass das Kompromittieren eines kleinen Unternehmens eine Brücke zu größeren, wertvolleren Zielen schlagen kann. Durch den Einbruch bei einem KMU, das Zugriff auf das Netzwerk eines Fortune-500-Unternehmens hat, können Angreifer diesen Zugang nutzen, um die Systeme des Großunternehmens zu infiltrieren. Dieser Angriffsvektor über die Lieferkette wird immer häufiger genutzt, 15 % der Sicherheitsverletzungen betreffen Drittanbieter- oder Lieferantennetzwerke. Ein kleines Unternehmen ist nicht immer das eigentliche Ziel, sondern häufig ein praktischer Einstiegspunkt zu einem lukrativeren Opfer.

| Angriffsart | Häufigkeit bei KMUs | Hauptauswirkung | Typische Kosten |

|---|---|---|---|

| Ransomware | 32-37 % der Vorfälle | Systemverschlüsselung, Betriebsstillstand | 5.000–50.000+ US-Dollar |

| Phishing/Social Engineering | 68-85 % der Vorfälle | Diebstahl von Zugangsdaten, unbefugter Zugriff | 8.300–46.000 US-Dollar (Median) |

| Malware/Daten-Diebstahl | 50 % der Malware bei KMUs | Datenabfluss, Systemkompromittierung | 10.000–100.000+ US-Dollar |

| DDoS-Angriffe | Zunehmender Trend | Ausfall von Websites/Diensten | 5.000–25.000 US-Dollar |

| Insider-Bedrohungen | Unbeabsichtigte Komponente in 68 % | Datenverlust, Compliance-Verstöße | 10.000–50.000 US-Dollar |

Die finanziellen Folgen von Cyberangriffen auf KMUs sind gravierend und oft existenzbedrohend. 95 % der Sicherheitsvorfälle bei KMUs kosten zwischen 826 und 653.587 US-Dollar, wobei der Medianverlust pro Vorfall in den USA bei etwa 8.300 US-Dollar liegt, wobei dieser Wert je nach Schwere des Vorfalls stark variiert. Umfassendere Analysen von IBM ergaben, dass die durchschnittlichen Kosten einer Datenpanne für Unternehmen mit weniger als 500 Mitarbeitern 3,3 Millionen US-Dollar übersteigen, einschließlich direkter Kosten, Ausfallzeiten, Wiederherstellungskosten und regulatorischer Strafen. Diese Beträge entsprechen dem Vielfachen des Jahresgewinns vieler kleiner Unternehmen, was eine Erholung ohne externe Finanzierung oder Versicherung unmöglich macht.

Über die unmittelbaren finanziellen Verluste hinaus führen Cyberangriffe zu langanhaltenden Betriebsunterbrechungen. 50 % der KMUs berichten, dass sie 24 Stunden oder länger für die Wiederherstellung nach einem Angriff benötigten, und 51 % hatten Website-Ausfälle von 8–24 Stunden. Für Unternehmen, die auf Online-Verkäufe oder Dienstleistungsbereitstellung angewiesen sind, führen selbst kurze Ausfälle zu erheblichen Umsatzeinbußen. Der Reputationsschaden verschärft diese Verluste, denn 55 % der Verbraucher geben an, weniger wahrscheinlich weiterhin mit Unternehmen Geschäfte zu machen, die von Sicherheitsverletzungen betroffen sind. Dieser Kundenverlust kann sich über Monate oder Jahre nach einem Vorfall fortsetzen und so zu langfristigen Umsatzeinbußen führen, die weit über den eigentlichen Angriff hinausgehen.

Die Diskrepanz zwischen der Verwundbarkeit von KMUs und ihrer Vorbereitung ist frappierend. 59 % der Inhaber kleiner Unternehmen ohne Sicherheitsmaßnahmen glauben, ihr Unternehmen sei zu klein, um angegriffen zu werden, trotz gegenteiliger Beweislage. Dieses falsche Sicherheitsgefühl führt zu einer gefährlichen Selbstzufriedenheit, bei der Geschäftsverantwortliche nicht in grundlegende Schutzmaßnahmen investieren. Zudem geben 36 % der kleinen Unternehmen an, “überhaupt nicht besorgt” über Cyberangriffe zu sein, was darauf hindeutet, dass Aufklärungskampagnen große Teile der KMU-Community nicht erreichen.

Die Lücke bei der Vorbereitung betrifft auch spezifische Sicherheitsmaßnahmen. Nur 17 % der kleinen Unternehmen verschlüsseln Daten, obwohl Verschlüsselung zu den wirksamsten Schutzmechanismen gegen Datendiebstahl zählt. Ebenso haben 20 % der kleinen Unternehmen eine Multi-Faktor-Authentifizierung implementiert, die 99,9 % automatisierter Angriffe abwehren könnte. Diese niedrigen Implementierungsraten spiegeln sowohl fehlendes Bewusstsein als auch die wahrgenommene Komplexität der Umsetzung wider. Inhaber kleiner Unternehmen fehlt oft das technische Know-how, um Sicherheitslösungen zu bewerten und einzuführen, und sie erkennen nicht immer die geschäftlichen Gründe für Investitionen in Maßnahmen, die Vorfälle verhindern, von denen sie glauben, dass sie sie nie betreffen werden.

Die Bedrohungslandschaft entwickelt sich weiter – oft zum Nachteil der KMUs. Künstliche Intelligenz und maschinelles Lernen werden eingesetzt, um überzeugendere Phishing-E-Mails zu generieren, Schwachstellen schneller zu identifizieren und Angriffe in großem Maßstab zu automatisieren. Ransomware-as-a-Service-Plattformen haben Angriffe mit Erpressungstrojanern demokratisiert und ermöglichen auch wenig versierten Kriminellen professionelle Angriffe. Angriffe über die Lieferkette nehmen zu, wobei Angreifer gezielt KMUs als Einstiegspunkte in größere Organisationen auswählen.

Der Trend zu doppelter Erpressung – bei der Angreifer sowohl Daten verschlüsseln als auch mit deren Veröffentlichung drohen – erhöht den Druck auf KMUs, Lösegeld zu zahlen. 51 % der kleinen Unternehmen, die Opfer von Ransomware werden, zahlen das geforderte Geld, häufig weil die Wiederherstellungskosten den Lösegeldbetrag übersteigen. Dieses Zahlungsverhalten verstärkt den wirtschaftlichen Anreiz für Cyberkriminelle, weiterhin KMUs anzugreifen, und erzeugt einen Teufelskreis, in dem erfolgreiche Angriffe weitere Angriffe nach sich ziehen.

Die gezielte Ansprache kleiner und mittlerer Unternehmen durch Cyberkriminelle ist das Ergebnis rationaler ökonomischer Überlegungen von Angreifern, die KMUs als profitabelste und zugänglichste Ziele der digitalen Wirtschaft identifiziert haben. Die Kombination aus begrenzten IT-Ressourcen, veralteter Software, unzureichender Mitarbeiterschulung und wertvollen Daten schafft ein Umfeld, in dem Angriffe mit hoher Erfolgsquote und geringem Risiko durchgeführt werden. Die finanziellen und operativen Folgen erfolgreicher Angriffe sind gravierend und bedrohen häufig die Geschäftskontinuität und das Überleben des Unternehmens.

Inhaber kleiner Unternehmen müssen erkennen, dass die Annahme, “zu klein für ein Angriffsziel” zu sein, grundsätzlich falsch und gefährlich ist. Die Beweise zeigen eindeutig, dass KMUs nicht zufällige Opfer, sondern der Hauptfokus krimineller Aktivitäten sind. Die Umsetzung grundlegender Sicherheitsmaßnahmen – Mitarbeiterschulungen, Multi-Faktor-Authentifizierung, regelmäßiges Patchen, Datensicherungen und Sensibilisierungsprogramme – kann die Erfolgsquote von Angriffen erheblich senken. Für Unternehmen, die sensible Kundendaten verarbeiten oder in regulierten Branchen tätig sind, werden weitergehende Maßnahmen wie Penetrationstests, Sicherheitsanalysen und Managed Security Services zu unverzichtbaren Investitionen in Geschäftskontinuität und Risikomanagement.

PostAffiliatePro bietet sichere, konforme Affiliate-Management-Software, die darauf ausgelegt ist, Ihre Unternehmensdaten und Kundeninformationen zu schützen. Unsere Plattform enthält integrierte Sicherheitsfunktionen, regelmäßige Updates und erfüllt Branchenstandards, um Ihr Affiliate-Netzwerk vor Cyber-Bedrohungen zu schützen.

Entdecken Sie, warum KMUs die Hauptziele von Cyberkriminellen sind.

71 % der Online-Sicherheitsverletzungen richten sich gegen Unternehmen mit weniger als 100 Mitarbeitern.

Entdecken Sie die wichtigsten Sicherheitsmerkmale, auf die Sie bei einem Webhost achten sollten: SSL/TLS, DDoS-Schutz, WAF, tägliche Backups.

Cookie-Zustimmung

Wir verwenden Cookies, um Ihr Surferlebnis zu verbessern und unseren Datenverkehr zu analysieren. See our privacy policy.