Was ist ein Spider-Computer-Virus? Definition, Bedrohungen & Schutzleitfaden

Erfahren Sie, was Spider-Computer-Viren sind, wie sie sich über Netzwerke ausbreiten, und entdecken Sie effektive Schutzstrategien. Umfassender Leitfaden zum Ve...

Erfahren Sie, warum Rootkits, Bootkits und dateilose Malware die am schwierigsten zu entfernenden Viren sind. Lernen Sie Erkennungsmethoden, Strategien zur Entfernung und Präventionstechniken mit Einblicken von PostAffiliatePro.

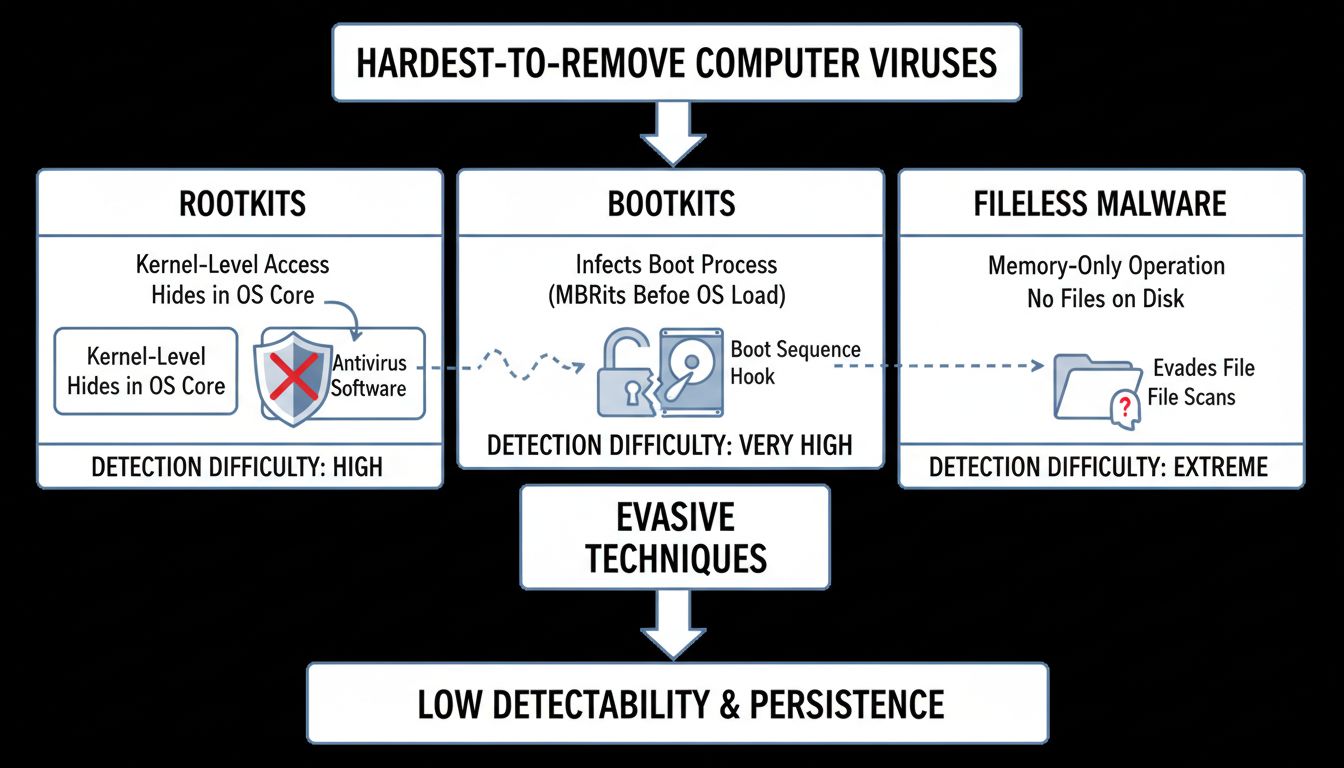

Die am schwersten zu entfernenden Computerviren sind Rootkits, Bootkits und dateilose Malware. Diese Bedrohungen arbeiten auf Kernel-Ebene oder im Systemspeicher, verstecken sich vor herkömmlicher Antivirensoftware und erfordern spezielle Erkennungstools oder eine vollständige Neuinstallation des Systems zur Entfernung.

Die Schwierigkeit, einen Computervirus zu entfernen, hängt maßgeblich von seinem Design, seiner Arbeitsweise und dem erreichten Systemzugriff ab. Während viele Viren mit Standard-Antivirensoftware beseitigt werden können, sind bestimmte Arten von Malware gezielt darauf ausgelegt, Erkennung zu umgehen und Entfernungsversuchen zu widerstehen. Die herausforderndsten Viren sind diejenigen, die auf den niedrigsten Ebenen eines Computersystems arbeiten, wo herkömmliche Sicherheitswerkzeuge nur begrenzte Sicht und Kontrolle haben. Das Verständnis dieser Bedrohungen ist für jeden, der für Systemsicherheit verantwortlich ist—egal ob für persönliche Geräte oder Unternehmensnetzwerke—unerlässlich.

Rootkits stellen eine der größten Herausforderungen in der Cybersicherheit dar, da sie auf Kernel-Ebene des Betriebssystems agieren können. Ein Rootkit ist eine ausgefeilte Malware, die Angreifern Administratorrechte auf einem Computer verschafft, während sie völlig verborgen bleibt. Der Begriff “Rootkit” setzt sich aus “Root” (höchste Berechtigungsstufe in Unix- und Linux-Systemen) und “Kit” (eine Sammlung von Werkzeugen) zusammen und spiegelt so die umfassende und tiefgreifende Systemintegration wider.

Rootkits betten sich in den Kern des Betriebssystems ein, wodurch sie Systemaufrufe abfangen und manipulieren können, bevor diese die Sicherheitssoftware erreichen. Diese Kernel-Ebene erlaubt es Rootkits, Dateien, Prozesse und Systemänderungen vor Standardabfragen und Dateimanagern des Betriebssystems zu verstecken. Öffnet ein Nutzer den Datei-Explorer oder Task-Manager, fängt das Rootkit diese Anfragen ab und liefert gefälschte Informationen zurück, sodass die schädlichen Dateien und Prozesse unsichtbar bleiben. Diese Tarnung macht Rootkits extrem schwer auffindbar für herkömmliche Antivirenlösungen, die auf signaturbasierte Erkennung setzen.

Die Entfernung von Rootkits ist besonders herausfordernd, da sie mehrere Ebenen eines Systems infizieren können. Einige fortgeschrittene Rootkits, sogenannte Firmware-Rootkits, können sogar die UEFI (Unified Extensible Firmware Interface) oder das BIOS eines Computers kompromittieren. Infiziert ein Rootkit die Firmware-Ebene, reicht eine Neuinstallation des Betriebssystems nicht aus, da die Malware in der Hardware-Firmware verbleibt. In solchen Fällen kann nur spezielle Firmware-Wiederherstellungssoftware oder, im Extremfall, ein Austausch der betroffenen Hardwarekomponenten helfen.

| Rootkit-Typ | Betriebsebene | Erkennungsschwierigkeit | Entfernungskomplexität |

|---|---|---|---|

| Kernel-Level-Rootkits | Betriebssystem-Kern | Sehr hoch | Erfordert Spezialwerkzeuge |

| User-Level-Rootkits | Anwendungsebene | Hoch | Möglich mit fortgeschrittenen Scannern |

| Firmware-Rootkits | UEFI/BIOS | Extrem hoch | Möglicherweise Hardwareaustausch nötig |

| Hardware-Rootkits | Physische Komponenten | Kritisch | Meist nur durch Austausch entfernbar |

| Bootloader-Rootkits | Bootprozess | Sehr hoch | Erfordert bootfähige Rettungsmedien |

Bootkits sind eine spezielle Art von Rootkits, die gezielt den Bootprozess eines Computers angreifen und dadurch besonders schwer zu erkennen und zu entfernen sind. Ein Bootkit infiziert den Master Boot Record (MBR) oder die UEFI-Firmware, die vor dem eigentlichen Start des Betriebssystems geladen werden. Diese frühe Infektionsphase macht Bootkits so gefährlich und schwierig zu beseitigen. Da das Bootkit vor jeglicher Sicherheitssoftware oder Betriebssystemschutzmaßnahmen geladen wird, erhält es vom ersten Einschalten an vollständige Kontrolle über das System.

Das Grundproblem bei Bootkits ist, dass sie in einer Umgebung agieren, in der herkömmliche Antivirensoftware nicht effektiv funktionieren kann. Standard-Antivirenprogramme starten erst nach dem vollständigen Laden des Betriebssystems—zu diesem Zeitpunkt ist das Bootkit bereits aktiv und kann das Antivirenprogramm an der Erkennung oder Entfernung hindern. Das Bootkit kann Sicherheitsfunktionen deaktivieren, Systemdateien verändern und zusätzliche Malware installieren, ohne von herkömmlichen Sicherheitswerkzeugen gestoppt zu werden. Manche Bootkits manipulieren sogar den Bootvorgang, um ihre Anwesenheit zu verschleiern, und werden so für Nutzer und Sicherheitssoftware praktisch unsichtbar.

Die Entfernung eines Bootkits erfordert meist die Nutzung eines bootfähigen Antiviren-Rettungsmediums oder einer Wiederherstellungsumgebung, die außerhalb des infizierten Betriebssystems agiert. Tools wie die Windows-Wiederherstellungsumgebung oder spezialisierte Linux-Distributionen mit Antivirenfunktionen können Bootkits aufspüren und entfernen, bevor das kompromittierte Betriebssystem geladen wird. Doch selbst diese Methoden sind bei fortschrittlichen Bootkits, die tief in die Firmware integriert sind, nicht immer erfolgreich. Oft bleibt als zuverlässigste Lösung nur das vollständige Formatieren der Festplatte und eine Neuinstallation des Betriebssystems von vertrauenswürdigen Installationsmedien, um alle Spuren des Bootkits zu beseitigen.

Dateilose Malware stellt einen Paradigmenwechsel dar, da sie keine herkömmlichen Dateien auf der Festplatte hinterlässt und somit von klassischen Antivirenprogrammen, die auf Dateiscans setzen, kaum aufgespürt werden kann. Im Gegensatz zu traditionellen Viren, die ausführbare Dateien anlegen, agiert dateilose Malware vollständig im RAM (Arbeitsspeicher) eines Computers und nutzt legitime Systemwerkzeuge und -prozesse, um ihren schädlichen Code auszuführen. So kann sie signaturbasierte Erkennungsmethoden umgehen, die auf bekannten Malware-Dateien beruhen.

Typischerweise nutzt dateilose Malware eingebaute Windows-Werkzeuge wie PowerShell, Windows Management Instrumentation (WMI) oder die Windows-Registry für ihre Aktivitäten. Durch die Nutzung dieser legitimen Systemkomponenten integriert sich die Malware nahtlos in den normalen Systembetrieb, sodass Sicherheitssoftware sie kaum von legitimen Prozessen unterscheiden kann. Die Schadsoftware kann Code direkt in laufende Prozesse einschleusen, den Arbeitsspeicher manipulieren und Befehle ausführen, ohne je etwas auf die Festplatte zu schreiben. Selbst ein kompletter Festplatten-Scan mit Antivirensoftware wird die Malware in der Regel nicht entdecken, da sie nur im flüchtigen Speicher existiert.

Die Beseitigung von dateiloser Malware ist besonders schwierig, da sie kaum forensische Spuren hinterlässt und durch einen einfachen Neustart des Computers (bei dem der RAM geleert wird) entfernt werden kann. Hat die Malware jedoch Persistenzmechanismen wie geplante Aufgaben, Registry-Änderungen oder Autostart-Skripte eingerichtet, lädt sie sich nach dem Neustart erneut. Die Erkennung und Entfernung erfordert fortschrittliche Endpoint Detection and Response (EDR) Tools, die das Systemverhalten in Echtzeit überwachen, verdächtige Prozessmuster erkennen und Speicheranalysen durchführen. Organisationen, die mit dateiloser Malware konfrontiert sind, benötigen oft spezialisierte Cybersicherheits-Experten für eine gründliche forensische Analyse und vollständige Entfernung.

Der Hauptgrund, weshalb diese Viren so schwer zu entfernen sind, liegt in ihrem ausgeklügelten Design, das gezielt auf das Umgehen von Erkennung und das Widerstehen von Entfernung abzielt. Rootkits, Bootkits und dateilose Malware teilen gemeinsame Merkmale, die sie besonders schwer bekämpfbar machen. Erstens agieren sie auf Berechtigungsebenen, auf die herkömmliche Antivirenprogramme keinen oder nur eingeschränkten Zugriff haben. Zweitens verwenden sie fortschrittliche Tarntechniken wie Code-Verschleierung, Verschlüsselung und Prozessversteckung, um sich vor Sicherheitswerkzeugen zu verbergen. Drittens richten sie oft mehrere Mechanismen zur Persistenz ein, sodass sie sich nach Entfernungsversuchen selbstständig wiederherstellen können.

Traditionelle Antivirensoftware basiert überwiegend auf signaturbasierter Erkennung, bei der Dateien mit einer Datenbank bekannter Malware-Signaturen verglichen werden. Diese Methode versagt bei den beschriebenen fortschrittlichen Bedrohungen, da sie entweder keine Dateien anlegen (dateilose Malware), vor dem Laden der Sicherheitssoftware aktiv werden (Bootkits) oder ihre Dateien vor dem Betriebssystem verbergen (Rootkits). Zudem nutzen viele dieser Malware-Typen polymorphe Techniken, bei denen sie ihre Code-Struktur ständig ändern und so neue Signaturen erzeugen, die keine Übereinstimmung mit bekannten Mustern aufweisen. Diese ständige Weiterentwicklung macht es signaturbasierter Erkennung nahezu unmöglich, Schritt zu halten.

Die Erkennung und Entfernung dieser schwierigen Viren erfordert einen mehrschichtigen Ansatz, der über herkömmliche Antivirenscans hinausgeht. Für Rootkits sind spezialisierte Rootkit-Erkennungstools nötig, die auf Kernel-Ebene scannen können. Sie umgehen die Tarnmechanismen des Rootkits, indem sie direkt auf den Systemspeicher zugreifen und die tatsächlich laufenden Prozesse mit den vom Betriebssystem gemeldeten vergleichen. Verhaltensanalysesoftware, die Systemaktivitäten auf verdächtige Muster überwacht, kann ebenfalls Rootkits erkennen, die aktiv schädliche Aktionen ausführen. Oft ist jedoch die zuverlässigste Methode zur Entfernung eines tief eingebetteten Rootkits, das System im abgesicherten Modus oder mit einem bootfähigen Rettungsmedium zu starten, damit das Rootkit nicht geladen wird, und dann einen gründlichen Scan und die Entfernung durchzuführen.

Bei Bootkits erfolgt die Entfernung typischerweise mit bootfähigen Antiviren-Rettungsdatenträgern, die MBR oder UEFI-Firmware noch vor dem Laden des Betriebssystems prüfen und bereinigen können. Tools wie Kaspersky Rescue Disk oder andere spezialisierte bootfähige Antiviren-Umgebungen erkennen und entfernen Bootkits, die Standard-Antivirensoftware nicht erfassen kann. Hat das Bootkit jedoch die Firmware unterhalb des MBR infiziert, sind weitergehende Wiederherstellungsmaßnahmen nötig. Manche Hersteller bieten spezielle Firmware-Recovery-Tools, um das UEFI in einen sauberen Zustand zurückzusetzen und so Firmware-Infektionen zu beseitigen.

Die Erkennung dateiloser Malware erfordert moderne Endpoint Detection and Response (EDR) Lösungen, die das Systemverhalten in Echtzeit überwachen. Diese Tools analysieren Prozessausführungen, Speicherzugriffe und Systemaufrufe, um verdächtige Aktivitäten zu erkennen, die auf dateilose Malware hinweisen. Speicherforensik-Werkzeuge können außerdem den Inhalt des RAM erfassen und analysieren, wodurch eventuell schädlicher Code sichtbar wird, der gerade aktiv ist. Nach der Erkennung besteht die Entfernung meist darin, die bösartigen Prozesse zu beenden und alle Persistenzmechanismen wie geplante Aufgaben oder Registry-Änderungen zu löschen. Für eine vollständige Entfernung ist jedoch eine gründliche Untersuchung notwendig, um alle Infektions- und Persistenzwege zu identifizieren.

Eine Infektion mit diesen schwer zu entfernenden Viren zu verhindern, ist weitaus effektiver, als sie nachträglich beseitigen zu müssen. Die wichtigste Präventionsmaßnahme ist das regelmäßige Aktualisieren des Betriebssystems und aller installierten Software, da diese Viren oft bekannte Schwachstellen ausnutzen, die durch Sicherheitsupdates bereits geschlossen wurden. Die Aktivierung automatischer Updates stellt sicher, dass kritische Patches zeitnah installiert und so die Einfallstore für Rootkits, Bootkits und dateilose Malware verschlossen werden. Darüber hinaus helfen eine starke Firewall und ein Intrusion Detection System, das ursprüngliche Eindringen zu verhindern, das für die Installation dieser Malware-Typen notwendig ist.

Nutzerbewusstsein und sicheres Computerverhalten sind ebenso entscheidend. Der Verzicht auf das Öffnen verdächtiger E-Mail-Anhänge, das Nicht-Anklicken unbekannter Links sowie das Herunterladen von Software ausschließlich aus vertrauenswürdigen Quellen reduziert das Infektionsrisiko erheblich. Die Implementierung von Application Whitelisting, bei dem nur genehmigte Anwendungen ausgeführt werden dürfen, verhindert die Ausführung vieler Arten von Malware—including dateilose Malware, die legitime Systemwerkzeuge für schädliche Zwecke missbrauchen will. Für Unternehmen empfiehlt sich der Einsatz fortschrittlicher Endpunktschutzlösungen mit Verhaltensanalyse, Speicherscans und EDR-Funktionen, um mehrere Verteidigungslinien gegen diese Bedrohungen zu schaffen.

Regelmäßige System-Backups sind entscheidend für die Wiederherstellung nach einer Infektion mit diesen schwer zu entfernenden Viren. Offline- oder Cloud-Backups gewährleisten, dass auch bei einer kompletten Kompromittierung des Systems Daten ohne Lösegeldzahlung oder Datenverlust wiederhergestellt werden können. Besonders bei Infektionen auf Firmware-Ebene ist es oft am praktikabelsten, das System vollständig zu löschen und aus einem sauberen Backup wiederherzustellen, um alle Malware-Spuren zu beseitigen. Unternehmen sollten zudem Netzsegmentierung in Betracht ziehen, um bei einem Befall die Ausbreitung dieser Malware-Arten auf andere kritische Systeme zu verhindern.

Die am schwersten zu entfernenden Computerviren—Rootkits, Bootkits und dateilose Malware—repräsentieren die Spitze der Malware-Entwicklung. Ihre Fähigkeit, auf Kernel-Ebene, vor dem Laden des Betriebssystems oder vollständig im Systemspeicher zu arbeiten, macht sie mit herkömmlichen Sicherheitswerkzeugen extrem schwer auffindbar und entfernbar. Eine erfolgreiche Entfernung erfordert oft spezialisierte Tools, fortgeschrittenes technisches Wissen oder im Extremfall eine komplette Neuinstallation des Systems. Die beste Verteidigung gegen diese Bedrohungen ist eine umfassende Präventionsstrategie, die Systemsicherheit auf dem neuesten Stand hält, fortschrittliche Sicherheitslösungen implementiert, Nutzer sensibilisiert und regelmäßige Backups gewährleistet. Wer versteht, wie diese Viren arbeiten, und robuste Sicherheitspraktiken einsetzt, kann das Infektionsrisiko deutlich senken und im Fall einer Kompromittierung die Wiederherstellung beschleunigen.

PostAffiliatePro bietet Sicherheitsfunktionen auf Enterprise-Niveau, um Ihre Affiliate-Marketing-Plattform vor ausgeklügelten Cyber-Bedrohungen zu schützen. Implementieren Sie robuste Sicherheitsprotokolle und überwachen Sie Ihr Netzwerk mit fortschrittlichen Bedrohungserkennungsmöglichkeiten.

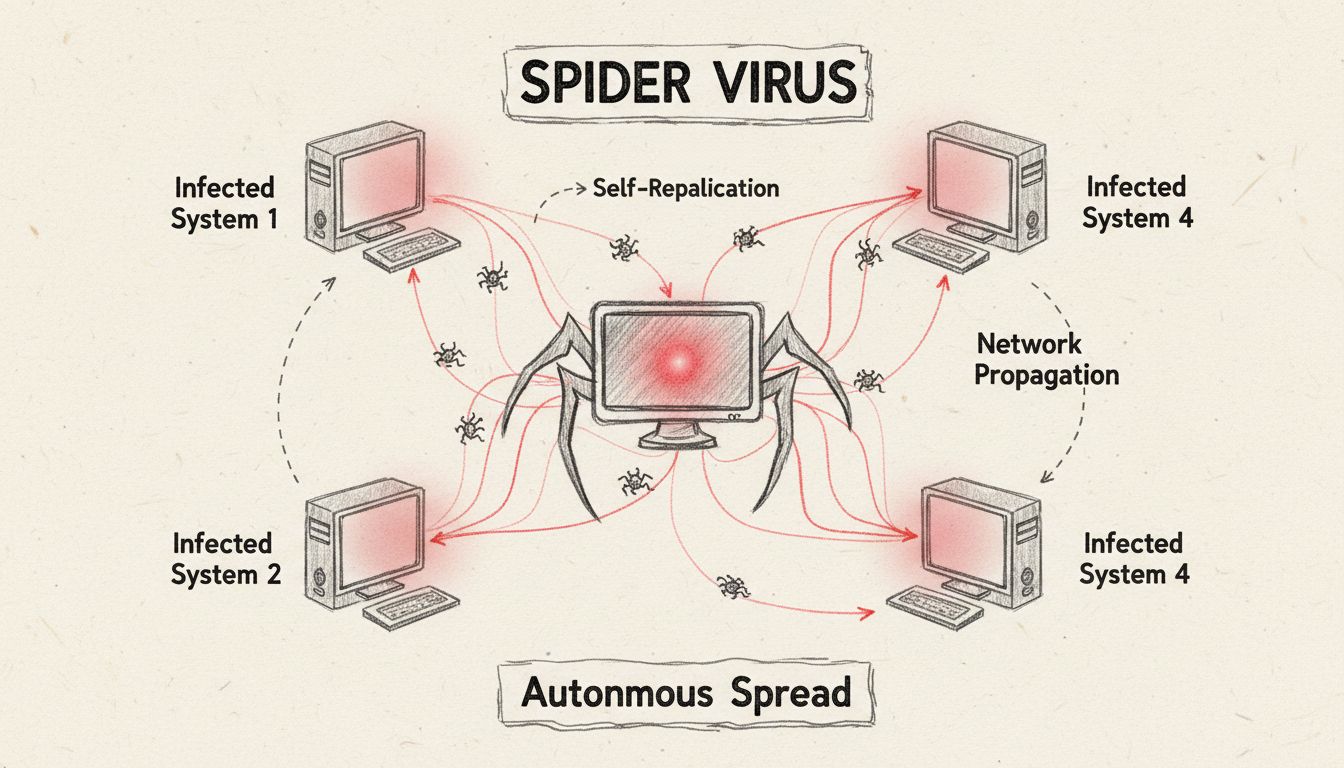

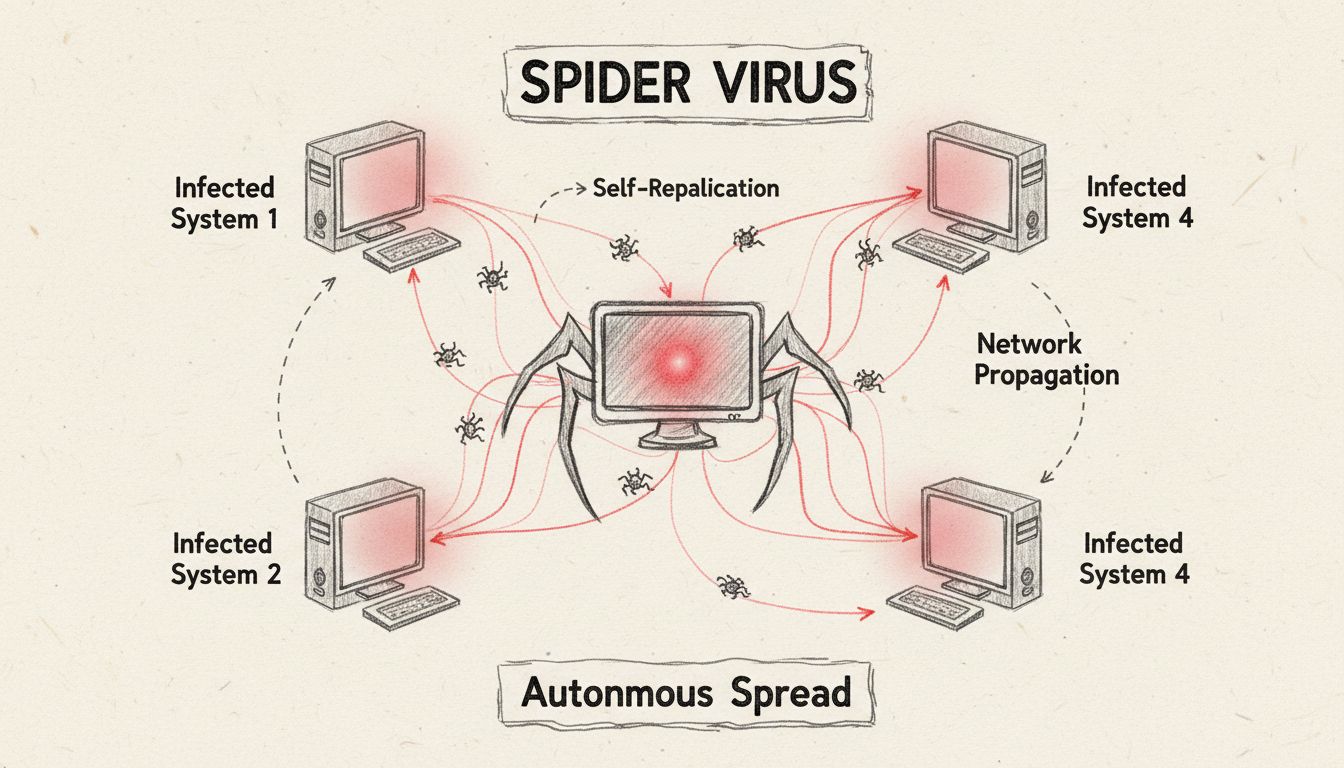

Erfahren Sie, was Spider-Computer-Viren sind, wie sie sich über Netzwerke ausbreiten, und entdecken Sie effektive Schutzstrategien. Umfassender Leitfaden zum Ve...

Erfahren Sie, wie Anti-Malware-Software Ihr Unternehmen vor bösartigen Bedrohungen, Phishing-Angriffen und Ransomware schützt.

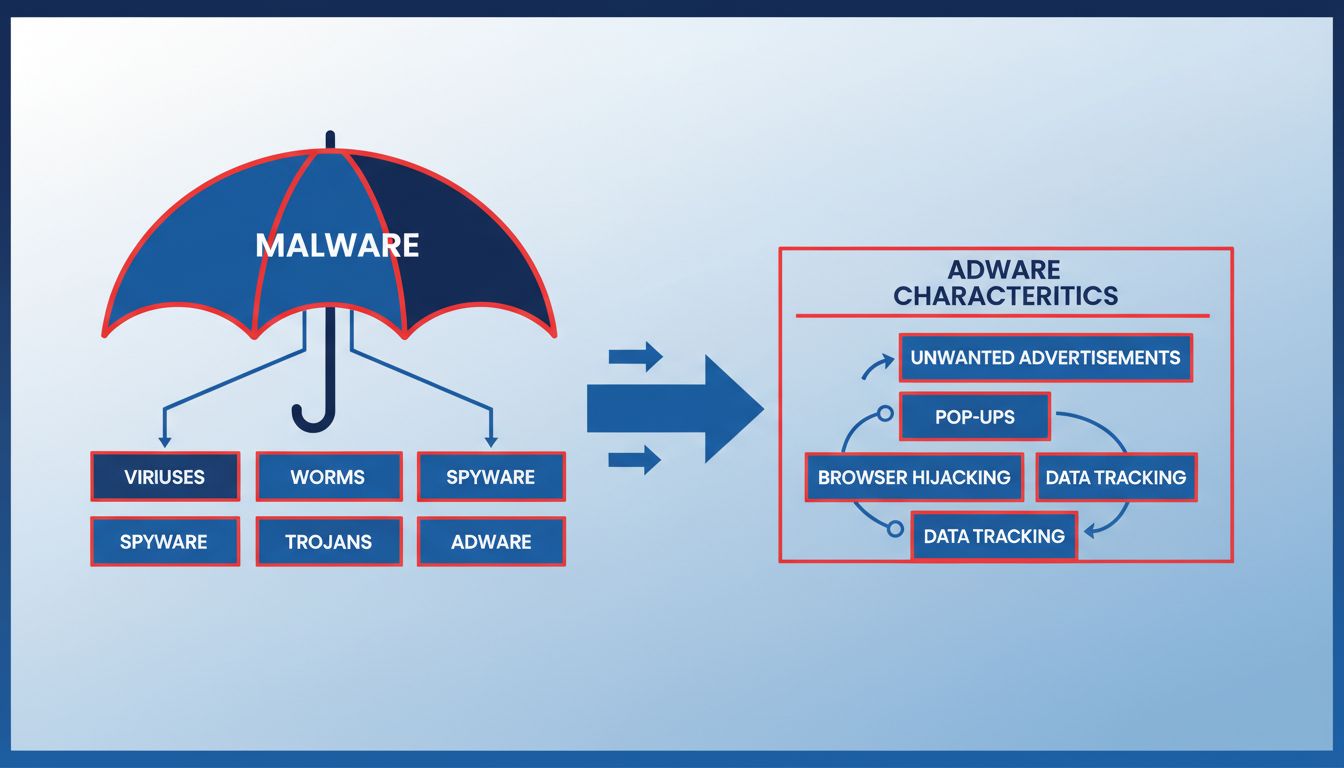

Erfahren Sie, ob Adware Malware ist, worin die Unterschiede liegen und warum Adware Sicherheitsrisiken birgt. Umfassender Leitfaden zum Schutz Ihrer Geräte vor ...

Cookie-Zustimmung

Wir verwenden Cookies, um Ihr Surferlebnis zu verbessern und unseren Datenverkehr zu analysieren. See our privacy policy.