Wie funktioniert das E-Mail-Whitelisting?

Erfahren Sie, wie E-Mail-Whitelists funktionieren, warum sie für die Zustellbarkeit von E-Mails unerlässlich sind und wie Sie Absender in Gmail, Outlook, Yahoo ...

Erfahren Sie, was Whitelisting in der Cybersicherheit bedeutet, wie es funktioniert und warum es für die Sicherheit im Affiliate-Marketing unerlässlich ist. Entdecken Sie Strategien zu Whitelist und Blacklist.

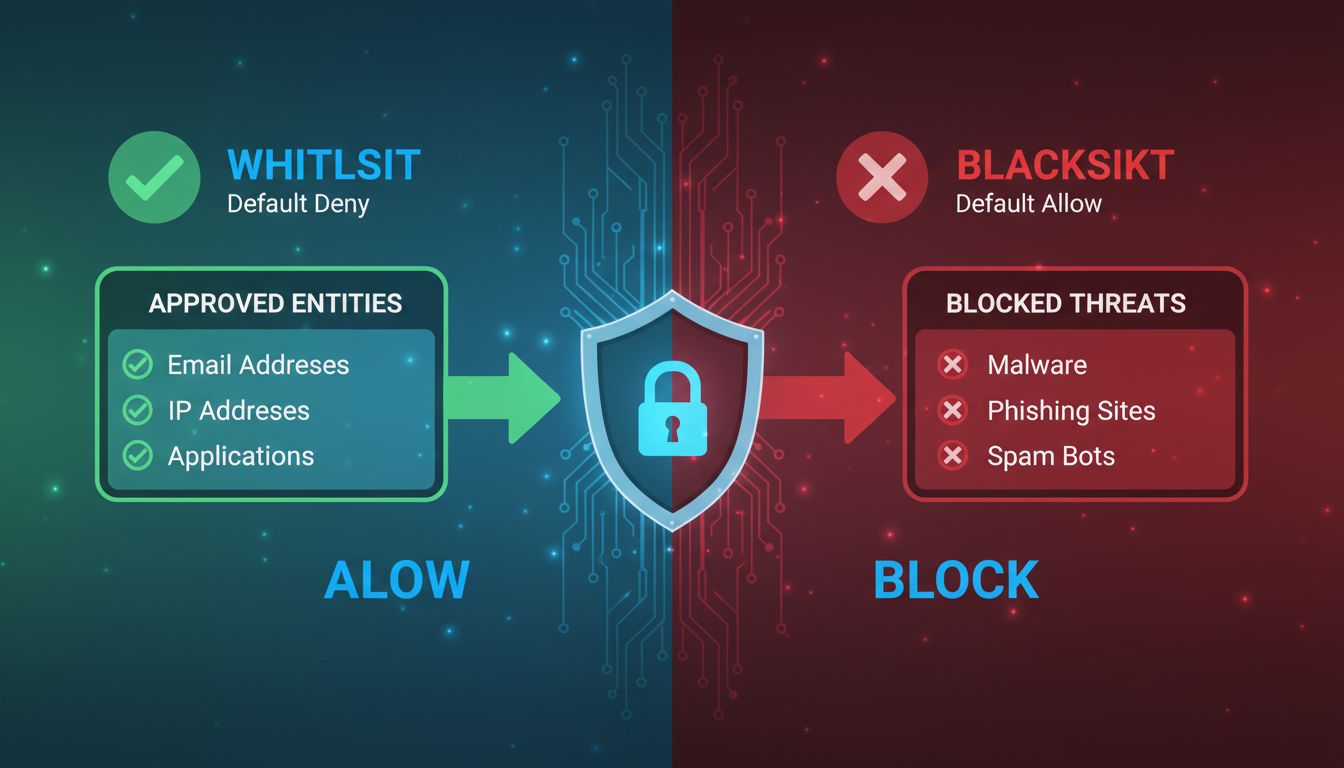

Auf eine Whitelist gesetzt zu werden bedeutet, einer Liste von genehmigten und vertrauenswürdigen Entitäten (wie E-Mail-Adressen, IP-Adressen, Anwendungen oder Domains) hinzugefügt zu werden, die ausdrücklich Zugriff auf ein System oder Netzwerk erhalten. Alles, was nicht auf der Whitelist steht, wird standardmäßig abgelehnt, was einen proaktiven Sicherheitsansatz darstellt.

Auf eine Whitelist gesetzt zu werden, stellt einen der grundlegendsten und effektivsten Sicherheitsmechanismen in moderner Cybersicherheits-Infrastruktur dar. Im Gegensatz zu reaktiven Sicherheitsansätzen, die versuchen, Bedrohungen erst nach deren Auftreten zu identifizieren und zu blockieren, arbeitet Whitelisting nach dem proaktiven Prinzip „Standardmäßig verweigern“. Das bedeutet, jede Entität – ob E-Mail-Adresse, IP-Adresse, Anwendung oder Benutzer – gilt als nicht vertrauenswürdig, bis sie ausdrücklich genehmigt und zur Whitelist hinzugefügt wurde. Sobald eine Entität auf der Whitelist steht, erhält sie sofortigen Zugriff auf die festgelegten Systeme oder Ressourcen, während alles andere ohne Ausnahme automatisch gesperrt wird.

Das Konzept des Whitelistings hat sich seit seiner frühen Anwendung in E-Mail-Sicherheitssystemen, bei denen Spamfilter nur Nachrichten von vertrauenswürdigen Absendern durchließen, erheblich weiterentwickelt. Heute ist Whitelisting ein Eckpfeiler umfassender Sicherheitsstrategien in Unternehmen, Finanzinstituten, Gesundheitseinrichtungen und Technologieunternehmen weltweit. Das Prinzip bleibt dabei konsistent: Eine vordefinierte Liste genehmigter Entitäten wird erstellt und alles andere standardmäßig abgelehnt. Dieser Ansatz verändert die Sicherheitsstrategie grundlegend – von „Vertraue allem außer bekannten Bedrohungen“ hin zu „Vertraue nichts außer ausdrücklich genehmigten Entitäten“.

Die Mechanismen des Whitelistings umfassen mehrere miteinander verbundene Prozesse, die zusammenarbeiten, um Sicherheit zu gewährleisten und gleichzeitig legitimen Zugriff zu ermöglichen. Versucht ein Benutzer, eine Anwendung oder ein System auf eine geschützte Ressource zuzugreifen, prüft die Whitelisting-Software sofort, ob die anfragende Entität auf der genehmigten Liste steht. Diese Überprüfung dauert nur Millisekunden und verwendet verschiedene Identifikationsmerkmale zur Bestätigung der Legitimität. Das System untersucht Eigenschaften wie Dateinamen, Dateipfade, Dateigrößen, digitale Signaturen von Software-Herstellern und kryptografische Hashes, um eine genaue Identifikation zu gewährleisten.

Die Stärke des Whitelistings liegt in seinen feingranularen Kontrollmöglichkeiten. Organisationen können Whitelisting auf mehreren Ebenen implementieren – von breiten netzwerkbasierten Kontrollen bis zu hochspezifischen Einschränkungen auf Anwendungsebene. Beispielsweise kann ein Finanzinstitut bestimmte IP-Adressen whitelisten, die auf das Bankensystem zugreifen dürfen, während gleichzeitig nur genehmigte Anwendungen auf den Arbeitsplätzen der Mitarbeitenden ausgeführt werden dürfen. Dieser mehrschichtige Ansatz schafft verschiedene Sicherheitsbarrieren, die alle erfüllt sein müssen, bevor Zugriff gewährt wird. Das System führt detaillierte Protokolle aller Zugriffsversuche – sowohl erfolgreicher als auch abgelehnter – und verschafft Sicherheitsadministratoren umfassende Transparenz darüber, wer wann worauf zugreift.

Der Unterschied zwischen Whitelisting und Blacklisting stellt einen grundlegenden philosophischen Gegensatz in Sicherheitsansätzen dar, bei dem beide Methoden eigene Vor- und Nachteile haben. Whitelisting basiert auf dem Prinzip der ausdrücklichen Genehmigung – nur vorab freigegebene Entitäten erhalten Zugriff, alles andere wird automatisch abgelehnt. Das führt zu einer äußerst restriktiven Sicherheitslage und reduziert die Angriffsfläche erheblich. Blacklisting dagegen arbeitet nach dem Prinzip der ausdrücklichen Ablehnung – bekannte Bedrohungen werden blockiert, aber alles andere ist standardmäßig erlaubt. Dieser reaktive Ansatz ist anfangs leichter umzusetzen, lässt Organisationen jedoch für unbekannte oder neu auftretende Bedrohungen anfällig.

| Aspekt | Whitelisting | Blacklisting |

|---|---|---|

| Standardverhalten | Alles blockieren, außer ausdrücklich genehmigt | Alles erlauben, außer ausdrücklich blockiert |

| Sicherheitsmodell | Standardmäßig verweigern (proaktiv) | Standardmäßig erlauben (reaktiv) |

| Angriffsfläche | Deutlich kleiner und kontrollierter | Größer und anfällig für neue Bedrohungen |

| Wartungsaufwand | Erfordert proaktives Aktualisieren und Ergänzen | Erfordert reaktives Aktualisieren bei neuen Bedrohungen |

| Schutz vor Zero-Day-Angriffen | Sehr effektiv – unbekannte Bedrohungen werden geblockt | Wenig effektiv – Zero-Day-Exploits umgehen die Abwehr |

| Nutzererfahrung | Restriktiver, kann Genehmigungen erfordern | Flexibler, weniger Zugriffsbeschränkungen |

| Implementierungskomplexität | Höhere Anfangskomplexität und laufende Verwaltung | Geringere Anfangskomplexität, aber reaktive Pflege |

| Fehlalarme (False Positives) | Höheres Risiko legitimen Zugriff zu blockieren | Geringeres Risiko legitimen Zugriff zu blockieren |

Die Sicherheitslandschaft bevorzugt zunehmend Whitelisting-Ansätze, insbesondere dort, wo sensible Daten verarbeitet werden oder ein hohes Risiko besteht. Finanzinstitute, Gesundheitsdienstleister und Behörden setzen Whitelisting als Kernbestandteil ihrer Sicherheitsinfrastruktur ein, da der proaktive Charakter des Ansatzes ihren Bedarf an vollständiger Zugriffskontrolle unterstützt. Die effektivsten Sicherheitsstrategien kombinieren jedoch beide Methoden – Whitelisting für kritische Systeme und sensible Ressourcen, Blacklisting für den allgemeinen Netzwerkschutz und die Integration von Bedrohungsinformationen.

Organisationen implementieren Whitelisting in mehreren Bereichen, jeweils angepasst an spezifische Sicherheitsanforderungen und betriebliche Kontexte. Anwendungs-Whitelisting beschränkt, welche Programme auf Endgeräten und Servern ausgeführt werden dürfen, und verhindert so die Ausführung nicht autorisierter oder schädlicher Software – unabhängig davon, wie diese ins System gelangt. Das ist besonders effektiv gegen Ransomware, Trojaner und andere Malware, die auf kompromittierten Systemen ausgeführt werden möchte. E-Mail-Whitelisting stellt sicher, dass Nachrichten von vertrauenswürdigen Absendern Spamfilter umgehen und die Posteingänge der Empfänger erreichen, während E-Mails von unbekannten oder nicht vertrauenswürdigen Quellen blockiert werden. Diese Methode ist entscheidend für Unternehmen, die auf E-Mail-Kommunikation angewiesen sind, und für E-Mail-Marketer, die die Zustellbarkeit verbessern möchten.

IP-Adress-Whitelisting beschränkt den Netzwerkzugriff auf genehmigte IP-Adressen und ist daher unentbehrlich für die Absicherung von Remote-Zugängen, APIs und sensiblen Datenbanken. Unternehmen nutzen IP-Whitelisting, um sicherzustellen, dass nur Mitarbeitende aus Unternehmensnetzwerken oder über genehmigte VPNs auf interne Systeme zugreifen können. URL-Whitelisting begrenzt den Webzugriff auf vorab genehmigte Webseiten und Domains und hilft Unternehmen, Nutzungsrichtlinien durchzusetzen und den Zugriff auf schädliche oder unangemessene Inhalte zu verhindern. Geräte-Whitelisting legt fest, welche physischen Geräte mit dem Firmennetzwerk verbunden werden dürfen, sodass nur genehmigte Computer, Smartphones und Tablets Zugriff auf Unternehmensressourcen erhalten. Dies gewinnt an Bedeutung, da Unternehmen Bring-Your-Own-Device (BYOD)-Konzepte einführen und dennoch die Netzwerkzugriffe kontrollieren müssen.

Die erfolgreiche Einführung von Whitelisting erfordert sorgfältige Planung, gewissenhafte Umsetzung und laufende Pflege, damit die Effektivität auch bei sich ändernden Anforderungen gewährleistet bleibt. Der erste wichtige Schritt besteht darin, eine umfassende Bestandsaufnahme aller legitimen Anwendungen, Nutzer, IP-Adressen und Ressourcen zu erstellen, die Zugriff auf geschützte Systeme benötigen. Diese Ausgangsanalyse sollte nicht nur dokumentieren, was Zugriff benötigt, sondern auch warum und wer für die Pflege dieses Zugriffs verantwortlich ist. Organisationen sollten mit einem Pilotprojekt auf einer begrenzten System- oder Nutzergruppe beginnen, um mögliche Probleme vor dem Rollout auf das gesamte Unternehmen zu erkennen. Dieser stufenweise Ansatz ermöglicht es, Whitelisting-Regeln zu verfeinern und betriebliche Herausforderungen zu adressieren, ohne den laufenden Betrieb zu stören.

Dokumentation und Kategorisierung der Whitelist-Einträge sind für den langfristigen Erfolg unerlässlich. Jeder Eintrag sollte Metadaten enthalten: Was ist genehmigt, wer hat es genehmigt, wann erfolgte die Genehmigung und warum wurde sie erteilt? Diese Dokumentation ist bei Sicherheitsprüfungen, Compliance-Checks und der Fehlersuche von großem Wert. Regelmäßige Audits – idealerweise viertel- oder halbjährlich – sollten die Whitelist auf veraltete Einträge überprüfen, unnötige entfernen und sicherstellen, dass neue Anwendungen oder Nutzer korrekt aufgenommen wurden. Unternehmen sollten klare Prozesse für Whitelist-Anfragen und Genehmigungsworkflows etablieren, die Sicherheitsanforderungen und betriebliche Effizienz in Einklang bringen. Ohne diese Governance kann die Whitelist zu restriktiv (blockiert legitimen Zugriff) oder zu großzügig (untergräbt die Sicherheit) werden.

Für Affiliate-Marketing-Plattformen wie PostAffiliatePro spielt Whitelisting eine entscheidende Rolle bei der Wahrung der Netzwerksicherheit und stellt sicher, dass nur legitime Partner und Affiliates Zugang zum System erhalten. Affiliate-Netzwerke müssen den Bedarf an Zugänglichkeit für Partner mit der Notwendigkeit in Einklang bringen, unbefugten Zugriff und Betrug zu verhindern. PostAffiliatePro implementiert ausgeklügelte Whitelisting-Mechanismen, mit denen Netzwerkadministratoren steuern können, welche Affiliates, Händler und Drittanbieter-Integrationen auf bestimmte Funktionen und Daten zugreifen dürfen. Diese feingranulare Kontrolle stellt sicher, dass Partner nur auf die Informationen und Funktionen zugreifen können, die für ihre Rolle im Netzwerk relevant sind.

IP-Whitelisting ist im Affiliate-Marketing besonders wichtig, weil Partner von verschiedenen Standorten und Geräten auf die Plattform zugreifen. PostAffiliatePro ermöglicht es Administratoren, bestimmte IP-Adressen oder Bereiche für kritische Vorgänge wie API-Zugriffe zu whitelisten, sodass nur autorisierte Systeme programmatisch mit der Plattform interagieren können. E-Mail-Whitelisting sorgt dafür, dass wichtige Benachrichtigungen, Zahlungsbestätigungen und Leistungsberichte die Postfächer der Partner erreichen und nicht als Spam gefiltert werden. Anwendungs-Whitelisting schützt die Plattform selbst, indem gewährleistet wird, dass nur genehmigte Integrationen und Plugins mit dem Kernsystem interagieren können – so werden schädliche oder unerlaubte Drittanbieter-Anwendungen am Zugriff gehindert. Dieser mehrschichtige Whitelisting-Ansatz macht PostAffiliatePro deutlich sicherer als Konkurrenzlösungen, die auf weniger ausgereifte Zugangskontrollen setzen.

Trotz seiner erheblichen Sicherheitsvorteile bringt Whitelisting betriebliche Herausforderungen mit sich, die Organisationen sorgfältig managen müssen. Die größte Herausforderung ist die Pflege aktueller und genauer Whitelists angesichts sich wandelnder Anforderungen. Software-Updates, neue Anwendungen, Mitarbeiterwechsel und sich verändernde Geschäftsanforderungen machen regelmäßige Whitelist-Anpassungen erforderlich. Werden Whitelists nicht aktuell gehalten, kann dies dazu führen, dass legitime Nutzer und Anwendungen blockiert werden – mit Betriebsstörungen und Nutzerfrust als Folge. Diese Wartungsaufgabe erfordert dedizierte Ressourcen – sei es durch internes IT-Personal oder Dienstleister – und stellt einen laufenden Kostenfaktor dar, den Unternehmen einplanen müssen.

Das Risiko von False Negatives – also die Sperrung legitimen Zugriffs durch fehlende oder falsch konfigurierte Whitelist-Einträge – kann Produktivität und Nutzerzufriedenheit erheblich beeinträchtigen. Wenn Mitarbeitende benötigte Anwendungen oder Systeme nicht nutzen können, weil sie nicht auf der Whitelist stehen, versuchen sie möglicherweise, Sicherheitskontrollen zu umgehen oder Notfallzugänge zu beantragen, die normalerweise nicht erlaubt wären. Dies erhöht sowohl das Sicherheitsrisiko als auch die betrieblichen Aufwände. Zudem können versierte Angreifer das Whitelisting aushebeln, indem sie genehmigte Anwendungen oder Systeme kompromittieren und als Einstiegspunkt für weitere Angriffe nutzen. Organisationen sollten Whitelisting daher mit weiteren Sicherheitsmaßnahmen wie Multi-Faktor-Authentifizierung, Verhaltensanalysen und kontinuierlicher Überwachung kombinieren, um kompromittierte Whitelist-Einträge zu erkennen und darauf zu reagieren.

Whitelisting sollte niemals als alleinige Sicherheitsmaßnahme eingesetzt werden, sondern als ein Bestandteil einer ganzheitlichen, mehrschichtigen Sicherheitsstrategie. Organisationen sollten Whitelisting mit ergänzenden Schutzmechanismen wie Firewalls, Intrusion-Detection-Systemen, Endpoint-Schutz und SIEM-Lösungen kombinieren. Dieser Defense-in-Depth-Ansatz sorgt dafür, dass selbst bei einem Durchbruch einer Schutzschicht weitere Barrieren kritische Assets schützen. Moderne Sicherheitsarchitekturen integrieren Whitelisting zunehmend in Zero-Trust-Modelle, bei denen jede Anfrage überprüft wird – unabhängig davon, ob sie von innerhalb oder außerhalb des Netzwerks stammt.

Die Einbindung von Whitelisting mit fortschrittlicher Bedrohungsanalyse und Verhaltensüberwachung erhöht die Wirksamkeit erheblich. Anstatt sich nur auf statische Whitelists zu verlassen, können Unternehmen dynamisches Whitelisting einführen, das Zugriffsberechtigungen auf Basis von Echtzeit-Risikoanalysen, Nutzerverhalten und Threat-Intelligence-Feeds anpasst. Dadurch bleibt der Sicherheitsvorteil des Whitelistings erhalten, während Flexibilität und die Reduzierung von False Negatives verbessert werden. PostAffiliatePro setzt diesen modernen Ansatz um, indem klassische Whitelist-Funktionen mit fortschrittlicher Überwachung und Analytik kombiniert werden – so können Administratoren ein hohes Sicherheitsniveau halten und gleichzeitig legitime Partneraktivitäten und Geschäftswachstum unterstützen.

Was passiert, wenn ich auf eine Whitelist gesetzt werde? Sobald Sie auf der Whitelist stehen, erkennen Sicherheitssysteme Sie als genehmigte Entität und gewähren Ihnen Zugriff auf die vorgesehenen Ressourcen – ohne zusätzliche Überprüfung oder Verzögerungen. Sie werden nicht mehr blockiert, gefiltert oder als verdächtig markiert. Dadurch wird Ihr Zugang erleichtert, während die Sicherheitsstrategie der Organisation erhalten bleibt.

Kann Whitelisting gehackt oder umgangen werden? Whitelisting ist zwar ein sicheres Verfahren, kann aber kompromittiert werden, wenn Angreifer Kontrolle über genehmigte Systeme oder Anwendungen erlangen. Deshalb kombinieren Unternehmen Whitelisting mit weiteren Maßnahmen wie Multi-Faktor-Authentifizierung, Verhaltensüberwachung und Bedrohungserkennung. Regelmäßige Audits und Aktualisierungen der Whitelist verhindern die Ausnutzung veralteter oder falsch konfigurierter Einträge.

Wie lange dauert es, auf eine Whitelist gesetzt zu werden? Das hängt vom Genehmigungsprozess und den Richtlinien der Organisation ab. Manche Unternehmen haben automatisierte Whitelisting-Verfahren, die innerhalb von Minuten abgeschlossen sind, andere verlangen eine manuelle Prüfung, die Tage oder Wochen dauern kann. PostAffiliatePro bietet effiziente Prozesse, die Sicherheitsanforderungen und betriebliche Effizienz ausbalancieren.

Ist Whitelisting auch für kleine Unternehmen geeignet? Ja, Whitelisting ist für Organisationen jeder Größe vorteilhaft. Kleine Unternehmen können Whitelisting für kritische Systeme und Anwendungen einführen, ohne umfangreiche Ressourcen zu benötigen. Schon das Anwendungs-Whitelisting auf wichtigen Servern oder das E-Mail-Whitelisting für wichtige Kommunikation bringt erhebliche Sicherheitsvorteile – selbst bei begrenztem IT-Personal.

Schützen Sie Ihr Affiliate-Programm mit erweiterten Whitelisting-Funktionen und umfassenden Sicherheitsfeatures. PostAffiliatePro bietet Zugriffskontrolle auf Enterprise-Niveau, um sicherzustellen, dass nur vertrauenswürdige Partner und Affiliates Ihr Netzwerk betreten.

Erfahren Sie, wie E-Mail-Whitelists funktionieren, warum sie für die Zustellbarkeit von E-Mails unerlässlich sind und wie Sie Absender in Gmail, Outlook, Yahoo ...

Erfahren Sie, was E-Mail-Whitelisting bedeutet und wie es in Gmail, Outlook, Yahoo und anderen Plattformen funktioniert. Entdecken Sie Best Practices, um sicher...

Erfahren Sie, wie Whitelisting im Marketing dazu beiträgt, Kampagnen zu optimieren, indem nur ausgewählte, hochwertige Traffic-Quellen zugelassen werden. So ver...