Ist Adware Malware? Die wichtigsten Unterschiede verstehen

Erfahren Sie, ob Adware Malware ist, worin die Unterschiede liegen und warum Adware Sicherheitsrisiken birgt. Umfassender Leitfaden zum Schutz Ihrer Geräte vor ...

Erfahren Sie, wie Anti-Malware Ihr Unternehmen vor schädlicher Software, Phishing-Angriffen und Netzwerkkompromittierungen schützt. Entdecken Sie Erkennungsmethoden, Präventionsstrategien und Best Practices für die Sicherheit im Unternehmen.

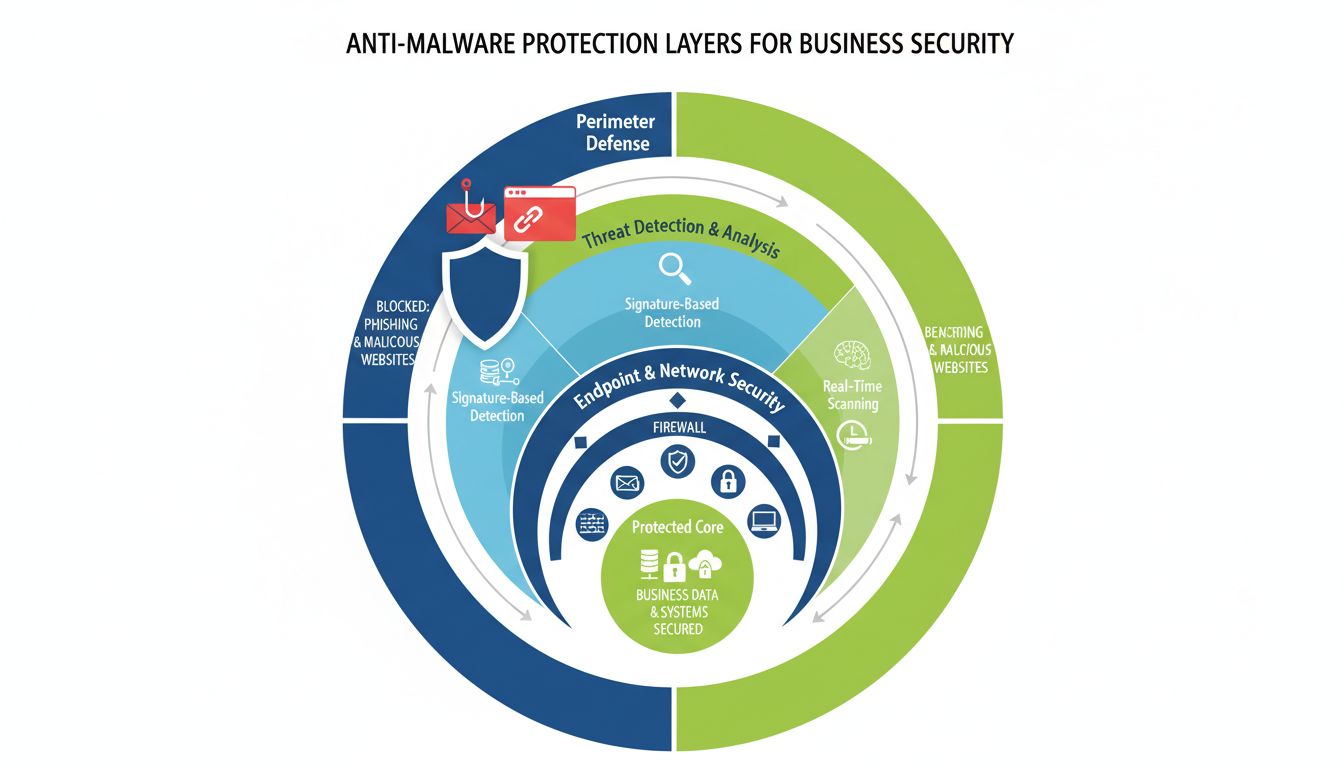

Anti-Malware schützt Ihr Unternehmen, indem schädliche Software durch signaturbasierte Erkennung, Verhaltensanalyse und Echtzeit-Scans erkannt und blockiert wird. Sie verhindert Phishing-Angriffe, Ransomware-Infektionen und Datendiebstahl und reduziert das Risiko von Netzwerkkompromittierungen sowie Betriebsunterbrechungen.

Anti-Malware-Software dient als entscheidende Verteidigungsschicht in der modernen Cybersicherheitsinfrastruktur von Unternehmen. Im Jahr 2025, mit 21 % mehr Cyberangriffen im Vergleich zum Vorjahr und zunehmend ausgeklügelten Bedrohungen, ist das Verständnis darüber, wie Anti-Malware Ihr Unternehmen schützt, für jede Organisation, die mit sensiblen Daten arbeitet, unerlässlich geworden. Anti-Malware ist kein einzelnes Werkzeug, sondern eine umfassende Sicherheitslösung, die mehrere Erkennungs- und Präventionstechnologien kombiniert, um schädliche Software zu identifizieren, zu blockieren und zu entfernen, bevor sie Ihre Systeme kompromittieren, Daten stehlen oder den Betrieb stören kann.

Die Bedeutung des Anti-Malware-Schutzes geht über die einfache Entfernung von Viren hinaus. Moderne Anti-Malware-Lösungen schützen vor einer Vielzahl von Bedrohungen wie Ransomware, Spyware, Trojanern, Würmern, Adware, Rootkits und fileloser Malware. Jede dieser Bedrohungen funktioniert unterschiedlich und erfordert spezifische Erkennungs- und Entfernungsmethoden. Durch die Implementierung eines robusten Anti-Malware-Schutzes können Unternehmen ihre Angriffsfläche für Cyber-Bedrohungen erheblich reduzieren, die Geschäftskontinuität wahren, das Vertrauen der Kunden schützen und die Einhaltung von Datenschutzbestimmungen wie DSGVO und HIPAA sicherstellen.

Moderne Anti-Malware-Lösungen nutzen mehrere Erkennungsmethoden, die zusammenarbeiten, um Bedrohungen in verschiedenen Phasen eines Angriffs zu identifizieren. Signaturbasierte Erkennung ist der traditionelle Ansatz, bei dem Anti-Malware-Software eine umfassende Datenbank bekannter Malware-Signaturen – einzigartige Datenfolgen oder Merkmale – verwaltet, die zuvor katalogisierte Bedrohungen identifizieren. Beim Scannen von Dateien vergleicht die Software diese mit der Datenbank und kennzeichnet Übereinstimmungen als potenzielle Malware. Diese Methode ist bei bekannten Bedrohungen sehr effektiv, erfordert jedoch regelmäßige Updates, um mit neuen Malware-Varianten Schritt zu halten.

Verhaltensanalyse ist ein fortschrittlicherer Erkennungsansatz, der Systemaktivitäten, Datei-Zugriffsmuster und Prozessverhalten überwacht, um verdächtige Aktionen zu identifizieren, die von normalen Abläufen abweichen. Anstatt sich ausschließlich auf Signaturvergleiche zu verlassen, untersucht die Verhaltensanalyse, wie Programme mit dem Betriebssystem interagieren, auf welche Dateien sie zugreifen und welche Netzwerkverbindungen sie herstellen. Diese Methode ist besonders wertvoll bei der Erkennung von Zero-Day-Exploits und bisher unbekannten Malware-Varianten ohne etablierte Signaturen. Zeigt ein Programm typische Merkmale von Malware – etwa das schnelle Verschlüsseln vieler Dateien oder den unautorisierten Zugriff auf sensible Systembereiche – wird es zur weiteren Untersuchung markiert oder automatisch entfernt.

Heuristische Analyse kombiniert Elemente beider Ansätze, indem sie Code-Merkmale und Verhaltensweisen untersucht, die typischerweise auf böswillige Absichten hinweisen. Diese Technik kann modifizierte Versionen bekannter Malware erkennen und neue Bedrohungen identifizieren, die Verhaltensmuster mit etablierten Malware-Familien teilen. Maschinelles Lernen und künstliche Intelligenz haben die heuristischen Möglichkeiten erheblich verbessert, sodass moderne Anti-Malware-Lösungen große Datensätze von Bedrohungsinformationen analysieren und komplexe Muster erkennen können, die auf neuartige Angriffe hindeuten.

Sandboxing bietet einen weiteren entscheidenden Erkennungsmechanismus, indem verdächtige Dateien in einer isolierten, virtuellen Umgebung ausgeführt werden, die vom eigentlichen Betriebssystem getrennt ist. In dieser abgeschotteten Umgebung können Sicherheitsexperten das Verhalten von Malware beobachten, ohne die Integrität der Produktivsysteme zu gefährden. Die Malware glaubt dabei, vollen Systemzugriff zu haben, agiert aber tatsächlich innerhalb strikter Grenzen und offenbart so ihre wahren Absichten, bevor sie Schaden anrichten kann. Manche fortschrittliche Malware erkennt Sandbox-Umgebungen und unterdrückt bösartiges Verhalten, weshalb moderne Lösungen Sandboxing mit anderen Erkennungsmethoden kombinieren.

Phishing-E-Mails sind einer der häufigsten Einstiegsvektoren für Malware und waren 2024 für etwa 23 % der Sicherheitsvorfälle verantwortlich. Anti-Malware-Schutz begegnet dieser Bedrohung durch mehrere Mechanismen auf verschiedenen Netzwerkebenen. E-Mail-Sicherheits-Scans prüfen eingehende Nachrichten und Anhänge, bevor sie im Posteingang der Nutzer landen. Sie identifizieren schädliche Inhalte, verdächtige Links und infizierte Dateien. Fortschrittliche E-Mail-Sicherheitslösungen sind mit Anti-Malware-Engines integriert und erkennen nicht nur bekannte Malware-Signaturen, sondern auch verdächtige Anhangsverhalten und Phishing-Merkmale.

URL-Filterung und Webschutz verhindern, dass Nutzer versehentlich schädliche Websites besuchen, die Malware oder Seiten zum Diebstahl von Anmeldedaten hosten. Diese Lösungen pflegen in Echtzeit Datenbanken mit bekannten bösartigen Domains und nutzen Verhaltensanalysen, um neu erstellte Phishing-Seiten zu erkennen. Versuchen Nutzer, gekennzeichnete URLs zu besuchen, blockieren Anti-Malware-Lösungen entweder den Zugriff vollständig oder zeigen Warnungen an, die eine informierte Entscheidung ermöglichen. Dieser Schutz geht über klassische Webbrowser hinaus und umfasst auch E-Mail-Links, Instant-Messaging-Plattformen und andere Kommunikationskanäle, in denen schädliche URLs auftauchen können.

Schutz vor Anmeldedatendiebstahl ist eine zentrale Anti-Malware-Funktion, denn gestohlene Zugangsdaten ermöglichen Angreifern, ihren Zugriff auszuweiten und Folgeangriffe zu starten. Anti-Malware-Lösungen überwachen Keylogger, Bildschirmaufnahme-Tools und andere Malware, die Anmeldedaten abgreifen will. Durch die Blockierung dieser Tools verhindert Anti-Malware die Kompromittierung von Konten und eine seitliche Ausbreitung im Netzwerk.

Echtzeit-Scanning ist eine grundlegende Fähigkeit von Anti-Malware, die dauerhaft im Hintergrund läuft und Dateien, Anwendungen und Prozesse während ihrer Ausführung überwacht. Im Gegensatz zu geplanten Scans, die zu festgelegten Zeiten laufen, bietet der Echtzeitschutz eine sofortige Erkennung und Reaktion auf Bedrohungen. Wenn Nutzer Dateien herunterladen, Anwendungen installieren oder auf Netzwerkressourcen zugreifen, überprüft das Echtzeit-Scanning diese Elemente, bevor sie ausgeführt werden oder auf sensible Daten zugreifen können. Dieser proaktive Ansatz verkürzt das Zeitfenster, in dem sich Malware festsetzen oder Daten exfiltrieren kann, erheblich.

Endpoint Detection and Response (EDR)-Lösungen erweitern den Echtzeitschutz, indem sie detaillierte Telemetriedaten von einzelnen Geräten sammeln und diese auf Kompromittierungsindikatoren analysieren. EDR-Systeme führen historische Aufzeichnungen der Systemaktivität, sodass Sicherheitsteams Bedrohungen aufspüren, verdächtige Ereignisse untersuchen und Malware identifizieren können, die der ersten Erkennung entgangen ist. Diese forensische Fähigkeit ist entscheidend, um das Ausmaß eines Angriffs zu verstehen und Gegenmaßnahmen zu ergreifen.

Ransomware-Angriffe haben sich stark weiterentwickelt: 92 % der Erpressungsfälle im Jahr 2024 beinhalteten Dateiverschlüsselung und 60 % auch Datenexfiltration. Anti-Malware-Lösungen bieten spezialisierten Schutz gegen Ransomware durch verschiedene Mechanismen. Verhaltensbasierte Erkennung identifiziert typische Dateiverschlüsselungsmuster, die Ransomware von legitimen Anwendungen unterscheiden. Versucht ein Prozess, innerhalb kurzer Zeit viele Dateien zu verschlüsseln – ein typisches Ransomware-Verhalten – blockieren Anti-Malware-Lösungen diesen Vorgang automatisch und isolieren den bösartigen Prozess.

Überwachung der Dateiintegrität verfolgt Änderungen an wichtigen Systemdateien und Nutzerdaten und warnt Administratoren vor unautorisierten Modifikationen, die auf Ransomware hindeuten könnten. Durchsetzung von Zugriffskontrollen beschränkt, welche Prozesse Dateien in sensiblen Verzeichnissen ändern dürfen, und verhindert so die Verschlüsselung von Backups oder systemkritischen Daten durch Ransomware. Diese mehrschichtigen Abwehrmaßnahmen minimieren die Auswirkungen von Ransomware und ermöglichen eine schnelle Wiederherstellung.

| Schutzmethode | Erkennungsmöglichkeiten | Reaktionszeit | Wirksam gegen | Einschränkungen |

|---|---|---|---|---|

| Signaturbasierte Erkennung | Nur bekannte Bedrohungen | Sofort | Etablierte Malware-Familien | Benötigt häufige Updates; unwirksam gegen Zero-Days |

| Verhaltensanalyse | Bekannte und unbekannte Bedrohungen | Echtzeit | Fortgeschrittene Malware, Zero-Days | Kann Fehlalarme auslösen |

| Heuristische Analyse | Modifizierte und neue Varianten | Echtzeit | Malware-Varianten, polymorphe Bedrohungen | Benötigt Feinabstimmung zur Reduktion von Fehlalarmen |

| Sandboxing | Fortgeschrittene Bedrohungen | Verzögert (Analysezeit) | Anspruchsvolle, ausweichende Malware | Manche Malware erkennt Sandbox-Umgebungen |

| Maschinelles Lernen/AI | Komplexe Muster | Echtzeit | Neue Angriffsmuster | Benötigt große Trainingsdatensätze |

| EDR/Verhaltensüberwachung | Post-Execution-Bedrohungen | Echtzeit | Filelose Malware, Living-off-the-Land-Angriffe | Erfordert erfahrene Analysten zur Untersuchung |

Organisationen, die umfassende Anti-Malware-Lösungen implementieren, profitieren über die reine Bedrohungsabwehr hinaus. Betriebskontinuität verbessert sich deutlich, wenn Malware-Infektionen verhindert oder schnell eingedämmt werden – teure Ausfallzeiten durch Systemwiederherstellung entfallen. Die mittlere Zeit bis zur Datenexfiltration lag 2024 bei etwa zwei Tagen; in fast jedem fünften Fall erfolgte die Exfiltration jedoch in weniger als einer Stunde. Das verdeutlicht die immense Bedeutung schneller Erkennungs- und Reaktionsmöglichkeiten, wie sie Anti-Malware bietet.

Finanzieller Schutz wirkt auf mehreren Ebenen. Die anfänglichen Erpressungsforderungen bei Ransomware-Angriffen stiegen 2024 im Median um fast 80 % auf 1,25 Millionen US-Dollar – Prävention ist also deutlich kosteneffizienter als Lösegeldzahlungen oder Incident Response. Anti-Malware verhindert, dass solche Attacken überhaupt erfolgreich sind. Regulatorische Compliance wird ebenfalls erleichtert, da Organisationen nachweisen können, dass sie branchenübliche Malware-Schutzkontrollen implementiert haben. Datenschutzbestimmungen wie DSGVO, HIPAA und PCI-DSS verlangen technische Schutzmaßnahmen für sensible Daten – Anti-Malware-Lösungen liefern den dokumentierten Nachweis für entsprechende Bemühungen.

Reputationeller Schutz ist ein weiterer kritischer Vorteil. Erfahren Kunden, dass ihre Daten durch Malware kompromittiert wurden, wenden sie sich oft ab. Durch die Verhinderung erfolgreicher Malware-Infektionen bewahren Unternehmen das Vertrauen ihrer Kunden und vermeiden langfristige Imageschäden nach öffentlichen Sicherheitsvorfällen.

Effektiver Anti-Malware-Schutz bedeutet mehr als nur die Installation einer Software; er erfordert einen umfassenden, mehrschichtigen Ansatz. Endpoint Protection Platforms (EPPs) sollten auf allen Geräten – Arbeitsplätzen, Laptops, Mobilgeräten und Servern – eingesetzt werden. Diese Lösungen bieten konsistenten Schutz, unabhängig davon, wo Mitarbeitende arbeiten oder welche Geräte sie nutzen. Netzwerkbasierter Schutz durch Firewalls und Intrusion Prevention Systeme fügt eine weitere Verteidigungsschicht hinzu, indem schädlicher Datenverkehr blockiert wird, bevor er Endpunkte erreicht.

E-Mail- und Web-Sicherheit schützen gegen die häufigsten Malware-Übertragungswege. Erweiterte E-Mail-Sicherheitsplattformen kombinieren verschiedene Erkennungstechnologien, um Phishing-Versuche, schädliche Anhänge und Angriffe auf Anmeldedaten zu identifizieren. Web-Filter-Lösungen verhindern, dass Nutzer bekannte bösartige Webseiten aufrufen und stoppen Drive-by-Download-Angriffe.

Patch-Management ist eine entscheidende ergänzende Maßnahme, da viele Malware-Angriffe bekannte Schwachstellen in veralteter Software ausnutzen. Durch regelmäßige Sicherheitsupdates und Patches eliminieren Unternehmen viele Angriffsvektoren. Schulungen zur Sicherheitsbewusstseinsförderung adressieren den menschlichen Faktor, indem sie Mitarbeitende befähigen, Phishing zu erkennen, verdächtige Downloads zu vermeiden und sicheres Surfverhalten zu praktizieren. Menschliches Fehlverhalten bleibt eine der Hauptursachen für Malware-Infektionen – Aufklärung ist daher ein elementarer Teil jeder Schutzstrategie.

Daten-Backup und Wiederherstellung stellen sicher, dass Organisationen selbst im Fall einer erfolgreichen Dateiverschlüsselung durch Malware von sauberen Backups wiederherstellen und Datenverlust minimieren können. Backups sollten von Produktionssystemen isoliert werden, damit Malware diese nicht verschlüsseln kann. Vorfallreaktionsplanung bereitet Organisationen darauf vor, bei Malware-Erkennung schnell zu reagieren, Schäden zu begrenzen und die Wiederherstellung zu beschleunigen.

Die Cybersicherheitslandschaft entwickelt sich stetig weiter, wobei Angreifer immer ausgefeiltere Umgehungstechniken nutzen. KI-gesteuerte Malware passt sich blitzschnell an und umgeht traditionelle Erkennungsmethoden, indem sie ihr Verhalten an die Umgebung anpasst. Moderne Anti-Malware-Lösungen begegnen dieser Bedrohung mit maschinellen Lernalgorithmen, die große Mengen an Bedrohungsdaten analysieren und komplexe Angriffsmuster erkennen, die auf neuartige Gefahren hindeuten.

Filelose Malware agiert ausschließlich im Arbeitsspeicher, nutzt legitime Systemwerkzeuge wie PowerShell und führt schädliche Befehle aus, ohne Dateien auf die Festplatte zu schreiben. Dieser Ansatz umgeht klassische Antivirenlösungen, die auf Dateiscans setzen. Fortschrittliche Anti-Malware erkennt filelose Malware durch Verhaltensanalyse und Speicherscans, identifiziert verdächtige Prozesse und unautorisierte Systemänderungen.

Cloud- und SaaS-Malware zielt auf Kollaborationsplattformen und cloudbasierte Anwendungen ab, für die herkömmlicher Endpunktschutz oft nicht greift. Moderne Anti-Malware-Lösungen erweitern den Schutz auf Cloud-Umgebungen durch API-Integrationen und cloudnative Sicherheitsagenten, die Aktivitäten innerhalb von SaaS-Anwendungen überwachen.

Anti-Malware-Schutz ist eine grundlegende Voraussetzung für die Cybersicherheit moderner Unternehmen. Durch die Kombination von signaturbasierter Erkennung, Verhaltensanalyse, heuristischer Prüfung und maschinellem Lernen bieten Anti-Malware-Lösungen einen umfassenden Schutz gegen die vielfältigen Bedrohungen, denen Organisationen im Jahr 2025 ausgesetzt sind. Der Schutz geht weit über die reine Virusentfernung hinaus und umfasst Ransomware-Prävention, Phishing-Abwehr, Schutz vor Datendiebstahl und die Sicherstellung der betrieblichen Kontinuität.

Organisationen, die umfassende Anti-Malware-Strategien umsetzen – bestehend aus Endpunktschutz, Netzwerksicherheit, E-Mail-Filterung, Mitarbeiterschulung und Vorfallreaktionsplanung – reduzieren ihr Risiko für Cyber-Bedrohungen erheblich und sichern zugleich Geschäftskontinuität und Compliance. Während Angreifer immer ausgefeiltere Methoden entwickeln, müssen auch Anti-Malware-Lösungen fortwährend weiterentwickelt werden, indem sie fortschrittliche Erkennungstechnologien und aktuelle Bedrohungsinformationen integrieren. Die Investition in einen robusten Anti-Malware-Schutz zahlt sich durch verhinderte Vorfälle, vermiedene Ausfallzeiten, geschützte Kundendaten und den Erhalt des Firmenrufs vielfach aus.

PostAffiliatePro vereint fortschrittliches Affiliate-Tracking mit Sicherheitsfunktionen auf Unternehmensniveau, um Ihre Geschäftsabläufe und Kundendaten zu schützen. Unsere Plattform beinhaltet integrierten Schutz vor bösartigen Aktivitäten, Betrugserkennung und sichere Transaktionsabwicklung, damit Ihr Affiliate-Netzwerk sicher und konform bleibt.

Erfahren Sie, ob Adware Malware ist, worin die Unterschiede liegen und warum Adware Sicherheitsrisiken birgt. Umfassender Leitfaden zum Schutz Ihrer Geräte vor ...

Erfahren Sie, warum Rootkits, Bootkits und dateilose Malware die am schwierigsten zu entfernenden Viren sind. Lernen Sie Erkennungsmethoden, Strategien zur Entf...

Erfahren Sie, wie Adware Ihrem PC schadet – von Leistungsminderung über Datenschutzrisiken bis hin zu Sicherheitslücken. Entdecken Sie Erkennungsmethoden und St...